WannaCry Epidemic Antworten auf häufige Fragen und die Entlarvung von Benutzernwahnungen

- 946

- 124

- Prof. Dr. Darleen Kohlmann

Inhalt

- Ist der "Teufel" wirklich schrecklich

- Wie sich Möchtegern ausbreitet

- Wer wird durch den Wannacry -Angriff bedroht und wie man sich davor schützt

- Wie das Virus funktioniert, was verschlüsselt wird

- Was tun, wenn WannaCry den Computer bereits infiziert hat

- Wie man dieses Leben weiter lebt

Und über die Tatsache, dass fragmentarische Informationen die Situation nicht vollständig verstehen, führen zu Spekulationen und lassen Sie sich mehr Fragen als Antworten hinter sich lassen. Um herauszufinden, was tatsächlich passiert, wem und was es bedroht, wie man sich vor Infektionen schützt und wie die durch WannaCry beschädigten Akten entschlüsseln können, ist der heutige Artikel gewidmet.

Ist der "Teufel" wirklich schrecklich

Ich verstehe nicht, was für eine Aufregung Ich könnte heulen? Es gibt viele Viren, neue erscheinen ständig. Und dieser ist etwas Besonderes?

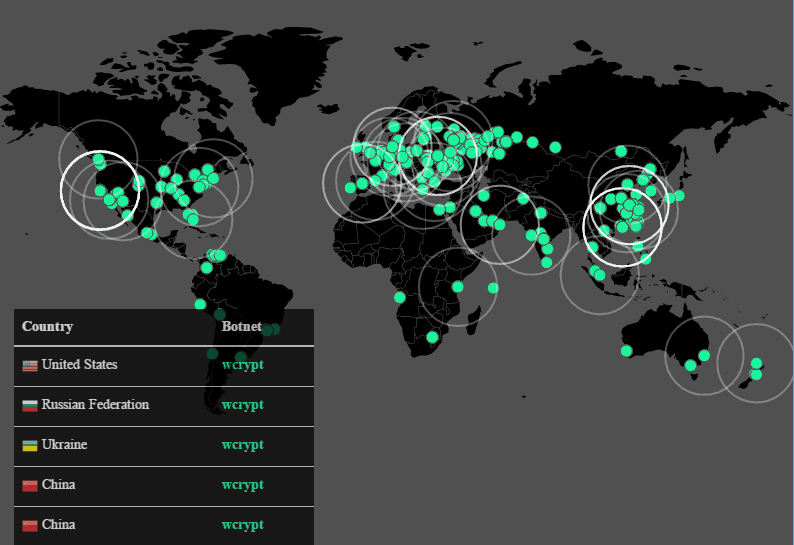

WannaCry (andere Namen Wanacrypt0r, Wana decrypt0r 2.0, WannaCrypt, Wncry, Wcry) - Nicht ganz gewöhnlich Cyber Null. Der Grund für seinen traurigen Ruhm ist die gigantische Menge an Schaden, die verursacht werden. Laut Europol verstieß er gegen die Arbeit von mehr als 200.000 Computern, die in 150 Ländern der Welt Fenster ausführten, und den Schaden, den ihre Eigentümer mehr als 1.000.000 US -Dollar erlitten haben. Und dies ist nur in den ersten 4 Tagen der Verteilung. Die meisten Opfer - in Russland und der Ukraine.

Ich weiß, dass Viren durch erwachsene Standorte in den PC eindringen. Ich besuche solche Ressourcen nicht, also bedroht mich nichts.

Virus? Ich habe auch ein Problem. Wenn Viren auf meinem Computer beginnen, starte ich das Dienstprogramm *** und nach einer halben Stunde ist alles in Ordnung. Und wenn es nicht hilft, installiere ich Windows neu.

Virusvirus - Zwietracht. Wannacry - Trojaner Monitor, ein Netzwerkwurm, der in der Lage ist, sich über lokale Netzwerke und das Internet von einem Computer auf einen anderen ohne menschliche Beteiligung auszubreiten.

Die böswilligen Programme, einschließlich Verschlüsselungen, beginnen erst zu funktionieren, nachdem der Benutzer „den Köder geschwungen“, dh auf den Link klickt, die Datei öffnen usw. P. A Um sich mit Wannacry infizieren zu lassen, müssen überhaupt nichts tun!

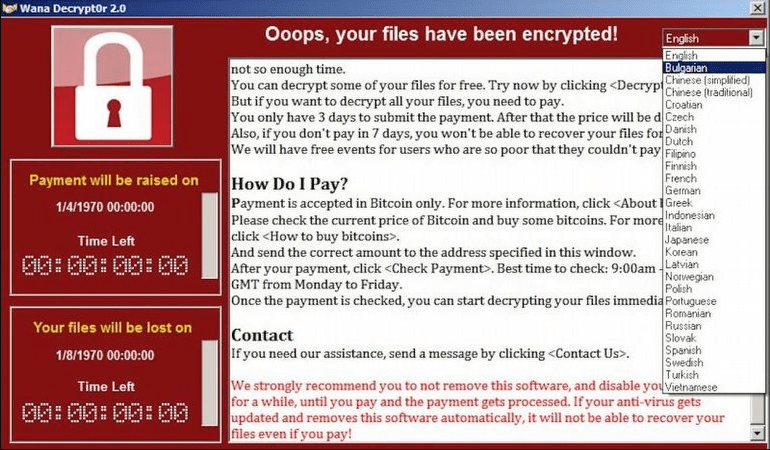

Einmal auf einem Computer mit Windows verschlüsselt die Malware in kurzer Zeit den Großteil der Benutzerdateien. Danach wird eine Nachricht angezeigt, in der ein Lösegeld von 300 bis 600 US. Im Falle einer Verzögerung droht er, Dateien nach 7 Tagen unmöglich zu entschlüsseln.

Gleichzeitig suchen die Schädel nach Lücken zum Eindringen in andere Computer. Wenn es es findet, infiziert das gesamte lokale Netzwerk. Dies bedeutet, dass Backup -Kopien von Dateien, die auf benachbarten Maschinen gespeichert sind.

Das Entfernen des Virus von einem Computer führt nicht zur Entschlüsselung von Dateien! Neuinstallation des Betriebssystems auch -. Im Gegenteil, wenn mit Schieferinfektionen diese beiden Aktionen die Möglichkeit entziehen, Dateien wiederherzustellen, auch wenn es einen gültigen Schlüssel gibt.

Also ja, der "Teufel" ist ziemlich schrecklich.

Wie sich Möchtegern ausbreitet

Sie alle lügen. Das Virus kann in meinen Computer nur eindringen, wenn ich ihn selbst herunterlade. Und ich bin wachsam.

Viele schädliche Programme sind in der Lage, Komponenten (und mobile Geräte, übrigens) durch Schwachstellen infizieren - Fehler im Code der Komponenten des Betriebssystems und Programme, die Cyber -Multive die Möglichkeit öffnen, eine Remote -Maschine für ihre eigenen Zwecke zu verwenden. Insbesondere WannaCry breitet sich im SMB-Protokoll durch die 0-Tage-Verwundbarkeit aus (Zero-Day-Schwachstellen werden als Fehler bezeichnet, die zum Zeitpunkt ihres Betriebs nicht durch böswillige/spioniert nicht korrigiert wurden).

Das heißt, um den Computer mit einem Chipper-Chipper zu infizieren, reichen zwei Bedingungen aus:

- Verbindung zu einem Netzwerk, in dem es andere infizierte Autos gibt (Internet).

- Das Vorhandensein im System der obigen Lücke.

Woher kam diese Infektion?? Dies sind die Tricks russischer Hacker?

Laut einigen Berichten (ich beantworte nicht auf Zuverlässigkeit) war die Lücke im SMB -Netzwerkprotokoll, das für den legalen Fernzugriff auf Dateien und Drucker in Windows dient, die erste, die die US -amerikanische National Security Agency entdeckte. Anstatt sie in Microsoft zu melden, damit sie den Fehler dort korrigieren, beschlossen sie, ihn selbst zu verwenden und einen Exploit zu entwickeln (ein Programm, das Verwundbarkeit nutzt).

Anschließend wurde diese Explosion (Codename EternalBlue), die einige Zeit diente, um Computer ohne die Kenntnis der Eigentümer zu durchdringen, von Hackern gestohlen und die Grundlage für die Schaffung des Erpressers Möchtegern -WannaCry bildete. Das heißt, dank der nicht vollständig rechtlichen und ethischen Handlungen der US -Bundesstaatskonstruktion lernten Virus -Painters über Verletzlichkeit.

Die Urheberschaft der Verschlüsselung ist definitiv nicht festgelegt.

Ich habe die Installation von Updates deaktiviert Fenster. Nafig wird benötigt, wenn alles ohne sie funktioniert.

Der Grund für eine so schnelle und große Ausbreitung der Epidemie ist das Fehlen eines „Patchs“ zu diesem Zeitpunkt - Windows -Aktualisierungen, die die Wunsch -Krylücke schließen können. Denn um es zu entwickeln, brauchte es Zeit.

Heute existiert ein solcher Patch. Benutzer, die das System aktualisieren, haben es in den ersten Stunden nach der Veröffentlichung automatisch empfangen. Und diejenigen, die glauben, dass Aktualisierungen nicht benötigt werden, sind immer noch in der Infektion bedroht.

Wer wird durch den Wannacry -Angriff bedroht und wie man sich davor schützt

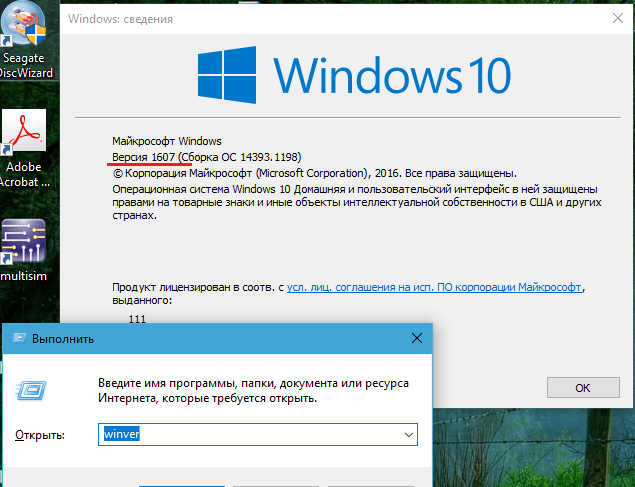

Soweit ich weiß, mehr als 90% der infizierten Computer WannaCry arbeitete unter der Kontrolle Windows 7. Ich habe ein "Dutzend", was bedeutet, dass mich nichts bedroht.

WannaCry -Infektionsgefahren unterliegen allen Betriebssystemen, die das SMB V1 -Netzwerkprotokoll verwenden. Das:

- Windows XP

- Windows Vista

- Windows 7

- Windows 8

- Windows 8.1

- Windows RT 8.1

- Windows 10 V 1511

- Windows 10 V 1607

- Windows Server 2003

- Windows Server 2008

- Windows Server 2012

- Windows Server 2016

Das heutige Verbot im Netzwerk wird von Benutzern von Systemen riskiert, auf denen es nicht installiert ist Critical Security Update MS17-010 (Für kostenlosen Download von TechNet verfügbar.Microsoft.Com, zu dem der Link gezeigt wird). Patches für Windows XP, Windows Server 2003, Windows 8 und andere nicht unterstützte OSS können heruntergeladen werden Von dieser Seite Unterstützung.Microsoft.Com. Es beschreibt auch die Methoden zur Überprüfung des Vorhandensein.

Wenn Sie die Betriebssystemversion auf Ihrem Computer nicht kennen, klicken Sie auf die Kombination auf Win+R -Schlüssel und winver ausführen.

Um den Schutz zu stärken, und wenn es unmöglich ist, das System jetzt zu aktualisieren. Sie sind Hier Und Hier. Zusätzlich, aber nicht unbedingt können Sie durch den Firewall 445 TCP -Anschluss schließen, der SMB serviert.

Ich habe das beste Antiviren der Welt ***, ich kann alles mit ihm machen und ich habe keine Angst vor irgendetwas.

WannaCry -Verteilung kann nicht nur der oben genannten Art und Weise auftreten, sondern auch auf die übliche Weise -über soziale Netzwerke, e -mail, infizierte und phishing -Webressourcen usw. D. Und solche Fälle sind. Wenn Sie das böswillige Programm manuell herunterladen und ausführen, dann werden sie weder Antiviren- noch Patches, die Schwachstellen abdecken, vor Infektionen sparen.

Wie das Virus funktioniert, was verschlüsselt wird

Ja, lassen Sie ihn verschlüsseln, was will. Ich habe einen Freund eines Programmierers, er wird alles für mich entschlüsseln. In extremen Fällen werden wir die Schlüsselmethode finden.

Verschlüsseln Sie ein paar Dateien und was? Dies wird mich nicht davon abhalten, an meinem Computer zu arbeiten.

Leider wird es nicht entschlüsseln, da es keine Möglichkeiten gibt, die Verschlüsselung des RSA-2048 zu hacken, der MUSS CRY verwendet und in absehbarer Zukunft nicht erscheinen wird. Und er wird nicht ein paar Dateien verschlüsseln, aber fast alle.

Ich werde keine detaillierte Beschreibung der Arbeit der von der Bosheit interessierten Bosheit geben. Ich werde nur die wichtigsten Punkte bemerken.

Dateien mit Erweiterungen werden einer Verschlüsselung unterzogen: .Dokument, .Docx, .Xls, .Xlsx, .Ppt, .Pptx, .PST, .Ost, .Nachricht, .Eml, .vsd, .vsdx, .TXT, .CSV, .RTF, .123, .Wks, .WK1, .PDF, .DWG, .Onetoc2, .Snt, .JPEG, .JPG, .Docb, .docm, .PUNKT, .Dotm, .Dotx, .XLSM, .XLSB, .XLW, .XLT, .Xlm, .Xlc, .XLTX, .XLTM, .Pptm, .Topf, .Pps, .PPSM, .PPSX, .PPAM, .Potx, .Potm, .EDB, .HWP, .602, .Sxi, .Sti, .SLDX, .SLDM, .SLDM, .VDI, .Vmdk, .VMX, .Gpg, .AES, .BOGEN, .Paq, .BZ2, .TBK, .Bak, .TEER, .TGZ, .Gz, .7z, .Rar, .Reißverschluss, .Backup, .ISO, .VCD, .Bmp, .Png, .GIF, .ROH, .CGM, .Tif, .Tiff, .Nef, .PSD, .Ai, .Svg, .DJVU, .M4U, .M3U, .Mitte, .WMA, .Flv, .3G2, .Mkv, .3GP, .MP4, .MOV, .Avi, .Asf, .MPEG, .VOB, .Mpg, .WMV, .Fla, .SWF, .Wave, .MP3, .Sch, .Klasse, .Krug, .Java, .Rb, .ASP, .Php, .JSP, .Brd, .Sch, .dch, .TAUCHEN, .Pl, .Vb, .VBS, .PS1, .Schläger, .CMD, .JS, .Asm, .H, .Pas, .CPP, .C, .CS, .Suo, .Sln, .LDF, .MDF, .IBD, .Mein Ich, .Myd, .Frm, .ODB, .DBF, .Db, .MDB, .Accdb, .Sql, .SQLETEDB, .Sqlite3, .ASC, .LAG6, .Legen, .Mml, .SXM, .Otg, .ODG, .UOP, .Std, .SXD, .OTP, .ODP, .WB2, .Slk, .Diff, .STC, .SXC, .OTS, .ODS, .3DM, .Max, .3DS, .UOT, .Stw, .SXW, .Ott, .ODT, .Pem, .P12, .CSR, .Crt, .Schlüssel, .PFX, .Der.

Wie Sie sehen können, finden Sie hier Dokumente, Fotos und Video-Audio sowie Archive sowie Mails sowie Dateien, die in verschiedenen Programmen erstellt wurden. Zlovred versucht, jeden Systemkatalog zu erreichen.

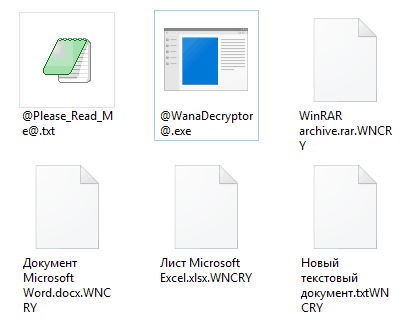

Verschlüsselte Objekte erhalten doppelte Erweiterungen Mit dem Wncry, Zum Beispiel "Dokument1.Dokument.Wncry ".

Nach der Verschlüsselung kopiert das Virus die ausführbare Datei in jeden Ordner @[email protected] - angeblich zur Entschlüsselung nach Lösegeld sowie ein Textdokument @[email protected] Mit einer Benutzernachricht.

Als nächstes versucht er, Schattenkopien und Windows -Wiederherstellungspunkte auszurotten. Wenn UAC im System arbeitet, muss der Benutzer diesen Vorgang bestätigen. Wenn Sie die Anfrage ablehnen, besteht die Möglichkeit, Daten aus Kopien wiederherzustellen.

WannaCry überträgt Verschlüsselungsschlüssel in die im Tor -Netzwerk befindlichen Befehlszentren und entfernt sie dann vom Computer. Um nach anderen schutzbedürftigen Maschinen zu suchen, scannt er das lokale Netzwerk und die willkürlichen IP -Bereiche im Internet und durchdringt alles, was es erreichen kann.

Heute kennen Analysten mehrere WannaCry -Modifikationen mit unterschiedlichen Verteilungsmechanismen, und in naher Zukunft ist es notwendig, neue zu erwarten.

Was tun, wenn WannaCry den Computer bereits infiziert hat

Ich sehe, wie Dateien Erweiterungen ändern. Was ist los? Wie man es stoppt?

Die Verschlüsselung ist ein nicht simultaner Prozess, wenn auch nicht zu lang. Wenn Sie es geschafft haben, es zu bemerken, bevor die Erpressermeldung auf dem Bildschirm angezeigt wird, können Sie einen Teil der Dateien speichern, indem Sie den Computer -Strom sofort ausschalten. Nicht die Fertigstellung des Systems, sondern Eine Gabel aus einer Steckdose herausziehen!

Beim Laden von Fenstern in normaler Verschlüsselung wird die Verschlüsselung fortgesetzt, so. Der nächste Start des Computers sollte entweder in einem abgesicherten Modus auftreten, in dem die Viren nicht aktiv sind, oder in einem anderen Startträger.

Darüber hinaus ist Ihre Aufgabe für den Fall. Danach können Sie zur Zerstörung des Bastards fortfahren.

Meine Dateien sind verschlüsselt! Das Virus erfordert ein Lösegeld für sie! Was zu tun, wie man entziffert?

Entschlüsselung von Dateien nach Wannacry ist nur möglich, wenn es einen geheimen Schlüssel gibt, den Angreifer versprechen, sobald das Opfer ihnen die Menge an Lösegeld überträgt. Solche Versprechungen sind jedoch fast nie erfüllt: Warum sind die Händler der böswilligen sich darum zu stören, wenn sie bereits haben, dass sie es wollten?

In einigen Fällen können Sie das Problem ohne Lösegeld lösen. Bisher wurden 2 WannaCry -Decoder entwickelt: Möglicher (Autor Adrien Guinet) und Wanakiwi (Autor Benjamin Delpy). Das erste funktioniert nur in Windows XP und der zweite, der auf der Grundlage des ersten erstellt wurde.

Der Algorithmus der Arbeit beider Decoder basiert auf der Suche nach geheimen Schlüssel im Speicher des Verschlüsselungsprozesses. Dies bedeutet, dass nur diejenigen, die keine Zeit hatten, den Computer neu zu starten, eine Chance haben, zu entschlüsseln. Und wenn nicht zu viel Zeit nach der Verschlüsselung vergangen ist (der Speicher wurde durch einen anderen Prozess nicht überschrieben).

Wenn Sie also ein Benutzer von Windows XP-7 X86 sind, sollten Sie das erste tun, nachdem die Nachricht des Lösegeldes angezeigt wird. Führen Sie keine anderen Aktionen auf dem Computer aus, bevor Sie den Schlüssel extrahieren!

Sie können sich mit der Beschreibung der Arbeit des Decoder Wanakiwi in einem anderen Matt Suiche -Blog vertraut machen.

Starten Sie nach dem Entschlüsseln der Dateien das Antivirus, um das Böse zu entfernen und den Patch zu setzen, der die Wege seiner Verteilung schließt.

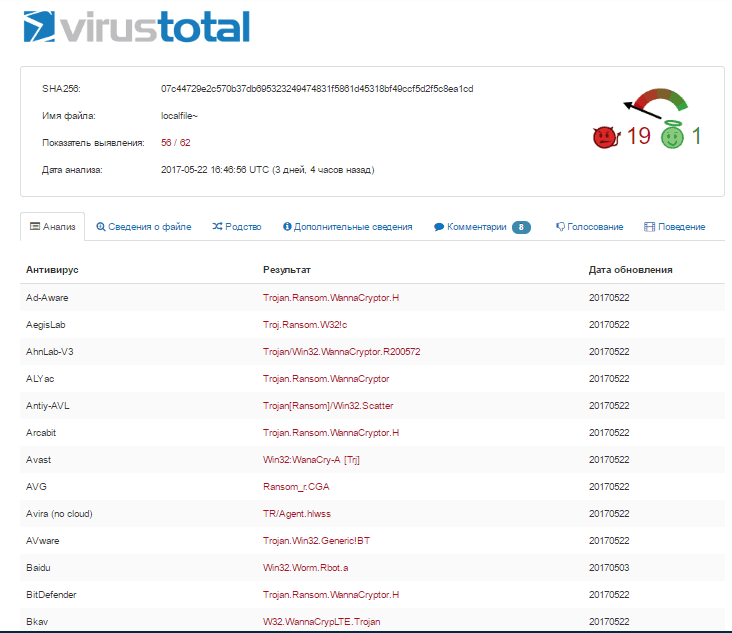

Heute erkennt WannaCry fast alle Antivirenprogramme mit Ausnahme derjenigen, die nicht aktualisiert werden, also fast alle.

Wie man dieses Leben weiter lebt

Die Epidemie des Trojaner-Repräsentanten mit selbstgedruckten Eigenschaften fand die Welt überrascht. Für alle Arten von Sicherheitsdiensten stellte sich heraus. Der Grund ist Nachlässigkeit und vielleicht. Die Folgen - irreparabler Datenverlust und Verluste. Und für die Schöpfer des böswilligen - den Anreiz, im gleichen Geist fortzufahren.Laut Analysten brachte Wanacry den Distributoren sehr gute Dividenden, was bedeutet, dass die Angriffe wie diese wiederholt werden. Und diejenigen, die jetzt getragen wurden. Natürlich, wenn Sie sich im Voraus keine Sorgen machen.

Also, damit Sie nie über verschlüsselte Dateien weinen müssen:

- Weigere dich nicht, die Aktualisierungen des Betriebssystems und der Anwendungen zu installieren. Dies schützt Sie vor 99% der Bedrohungen, die sich durch nicht abgestellte Schwachstellen ausbreiten.

- Behalten Sie die Kontrolle von Konten - UAC.

- Erstellen Sie Backup -Kopien wichtiger Dateien und speichern Sie sie auf einem anderen physischen Medium oder vorzugsweise auf mehreren. Es ist optimal, verteilte Datenspeicherdatenbanken in Unternehmensnetzwerken zu verwenden. Heimnutzer können kostenlose Cloud -Dienste wie Yandex Disk, Google Disk, OneDrive, Megasynk usw. annehmen. D. Halten Sie diese Anwendungen nicht gestartet, wenn Sie sie nicht verwenden.

- Wählen Sie zuverlässige Betriebssysteme. Windows XP ist nicht.

- Installieren Sie das komplexe Antivirus der Internet -Sicherheitsklasse und zusätzlichen Schutz vor Erpresserinnen, zum Beispiel Kaspersky Endpoint Security. Oder Analoga anderer Entwickler.

- Erhöhen. Zum Beispiel Antivirenverkäufer Dr.Web hat Schulungskurse für Benutzer und Administratoren verschiedener Systeme vorbereitet. Viel nützlich und vor allem zuverlässigen Informationen sind in Blogs anderer A/V -Entwickler enthalten.

Und vor allem: Selbst wenn Sie verletzt sind, übertragen Sie kein Geld an die Angreifer, um zu decodieren. Die Wahrscheinlichkeit, dass Sie getäuscht werden, beträgt 99%. Wenn niemand zahlt, wird ein Erpressungsgeschäft bedeutungslos. Andernfalls wächst die Ausbreitung einer solchen Infektion nur.

- « Blockieren von VK in der Ukraine, wie Sie den Zugriff wiederherstellen und Ihr Recht auf Informationen schützen können

- Höhere Geschwindigkeit, mehr Platz, wie man eine Festplatte auf einem Laptop ersetzt »