So lösen Sie das Problem von Verschlüsselungsfehlern Credssp

- 2276

- 189

- Robin Wollmann

Im Frühjahr 2018 konfrontierten Windows -Benutzer einem Fehler, der sich zuvor nicht erfüllt hatte.

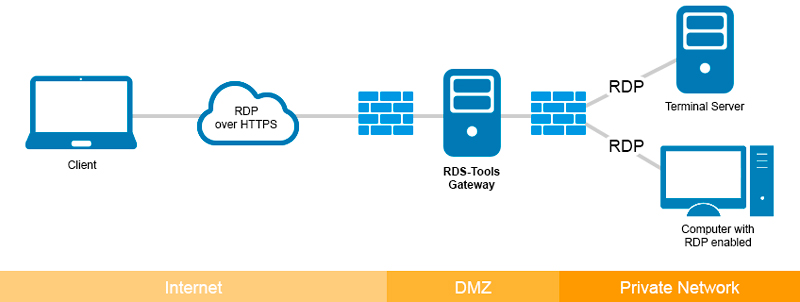

Es wurde bald klar, dass die Meldung "Verschlüsselung von Orakelsanlagen" entstand, als er versuchte, einen Client -PC mit einer Remote -Maschine zu verbinden, und dies geschah unter den folgenden Umständen:

- Die Verbindung zu einem Remote -Computer erfolgt von einem Computer, auf dem kürzlich ein relativ altes Fenster (Server 2012, Ten “-Artum 1803 und unten, Server 2016) installiert wurde, da später keine Sicherheitsaktualisierungen veröffentlicht wurden

- Die Verbindung tritt mit dem Server auf, wobei die oben genannten Aktualisierungen fehlen

- Beim Anschließen sind die gebauten RDP -Protokollfonds aufgrund des Fehlens des erforderlichen Patchs auf dem Client -Computer mit einem Remote -PC gesperrt.

Betrachten Sie die Ursachen des Fehlers und wie die Situation korrigiert werden kann.

Warum ist CredsSP -Fehler Fehler?

Wir wissen also bereits, dass in vielen Versionen von Windows (Serveroptionen 2016/2012/2008, mit Ausnahme von 2013 sowie Clients, beginnend mit 7) ohne installierte kumulative Patches, wenn Sie versuchen, sich mit dem Remote -PC zu verbinden Durch RDS/RDP kann das Problem der Remote -Desktop -Verbindung auftreten.

Mit anderen Worten, mit einer Remote -Verbindung zum Computer während der Verschlüsselungsauthentifizierungsverfahren ist ein Credssp -Fehler aufgetreten, dessen Ursache möglicherweise eine Nichtanwendung von Verschlüsselungsprotokollen ist. Dies liegt daran.

Dann begann Microsoft, ein Update zu verteilen, das darauf abzielte. Technische Details des Problems werden im Bulletin CVE2018-0886 ausreichend detailliert angegeben. Zwei Monate später wurde ein weiteres Update veröffentlicht, das standardmäßig ein Verbot der Möglichkeit eines Windows -Kundengeräts eingeführt hat, an einem Remote -Server zu kontakt.

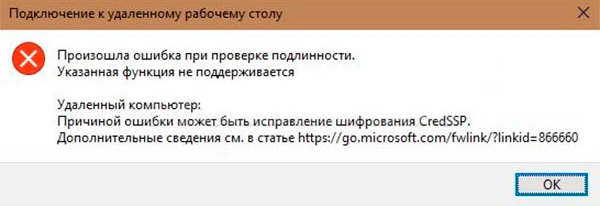

Das heißt, wenn Sie ein Client -Fenster mit pünktlichen Mai -Aktualisierungen pünktlich installiert haben und versuchen, sich mit Remote -Servern zu verbinden, auf denen im Frühjahr 2018 keine Sicherheitsaktualisierungen vorhanden waren, werden solche Versuche nicht mehrverträgt enden. Gleichzeitig erhält der Client -Computer eine Nachricht über die Unmöglichkeit, eine Remoteverbindung der Art von Credssp durchzuführen.

Der Grund für den Fehler kann also die Korrektur der Entwickler des CredsSP -Verschlüsselungsprotokolls sein, das als Ergebnis der Veröffentlichung der folgenden Aktualisierungen erschien:

- für die Serverversion von 2008 R2 und "Seven" - KB4103718;

- für WS 2016 - KB4103723;

- Für WS 2012 R2 und Windows 8.1 - KB4103725;

- für "Dutzende" Montage 1803 - KB4103721;

- Für Windows 10 Montage 1609 - KB4103723;

- für "Dutzende" Montage 1703 - KB4103731;

- Für W10 Build 1709 - KB4103727.

Die angegebene Liste zeigt die Anzahl der im Mai 2018 veröffentlichten Aktualisierungen an. Es ist derzeit erforderlich, mehr frische Pakete mit akkumulativen (sie werden auch als kumulative als kumulative Pakete bezeichnet) zu installieren. Dieser Vorgang kann auf verschiedene Weise durchgeführt werden. Beispielsweise beziehen. Schließlich können Sie die erforderlichen Sicherheitsmuster manuell über den Microsoft Update -Katalog herunterladen (dies ist der Vindodes Update -Katalog).

Insbesondere suchen Sie nach Updates für Ihren Computer, auf denen eine Dutzend Montage 1803 installiert ist. Im Mai 2020 sollte die Suchabfrage die folgende Ansicht haben: Windows 10 1803 5/*/2020.

Möglichkeiten, das Problem zu lösen

Es gibt zwei Möglichkeiten aus dieser Situation. Wie leicht zu erraten ist, ist eine davon die Entfernung von Sicherheitsaktualisierungen auf dem nach März 2018 installierten Client -Computer, der installiert wurde. Natürlich wird ein solcher Schritt als sehr riskant angesehen und dringend nicht empfohlen, da es andere Lösungen für das Problem gibt. Aber er ist am einfachsten auszuführen, und es kann verwendet werden, um einen einzelnen Zeitversuch auf die Remote -Maschine zuzugreifen.

Betrachten wir nun alternative "korrekte" Optionen zur Korrektur des Fehlers, der bei der Überprüfung der Authentizität von CredsSP auftritt.

Eine von ihnen ist es, das Verfahren zur Überprüfung der CREDSSP -Version auf einem Remote -PC zu deaktivieren (verfügbar) während eines Versuchs, mit RDP eine Verbindung herzustellen. In diesem Fall bleiben Sie geschützt, Patches bleiben festgelegt, es besteht nur ein Risiko während einer Kommunikationssitzung.

Der Algorithmus der Handlungen:

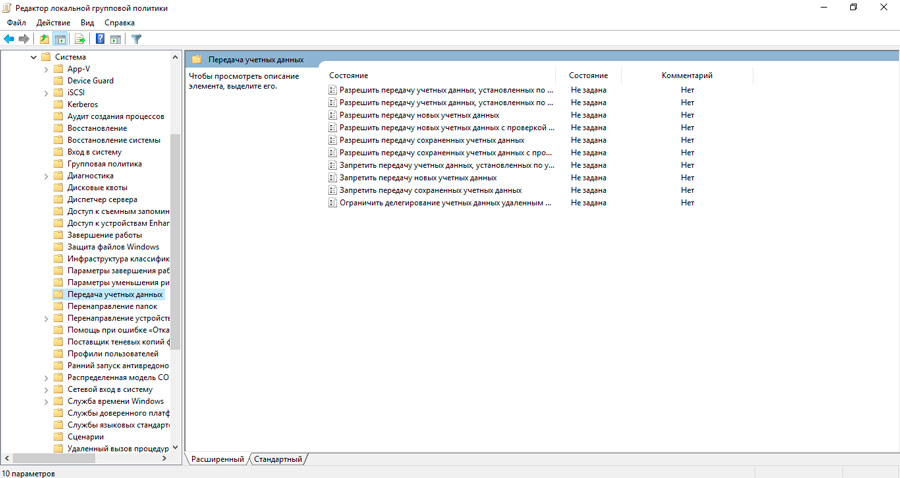

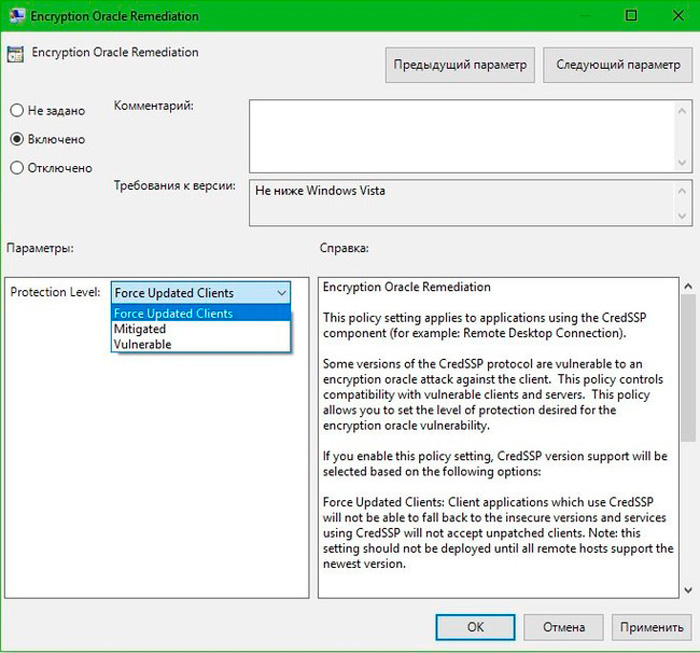

- Wir starten in der "Perform" -Gpedit -Konsole.MSC (gebaut -in -Herausgeber des lokalen GPO);

- Wir wechseln zur Registerkarte Computerkonfiguration, wählen das Element für administrierte Vorlagen aus und gehen dann zur Registerkarte System, dann - zur Delegation von Anmeldeinformationen. Unter russigen Windows sieht der vollständige Pfad wie folgt aus: Die Registerkarte „Computerkonfiguration“/Registerkarte „Administrative Vorlagen“/Menüsystemklassen

- In der Liste des Politikers suchen wir nach der Verschlüsselungs -Oracle -Sanierungslinie, klicken Sie darauf und schalten den Politiker -Selektor in der aktivierten/„inklusiven“ Position ein, wobei Sie die gefährdete Zeile (Leave Vannerability) in der angezeigten Liste auswählen);

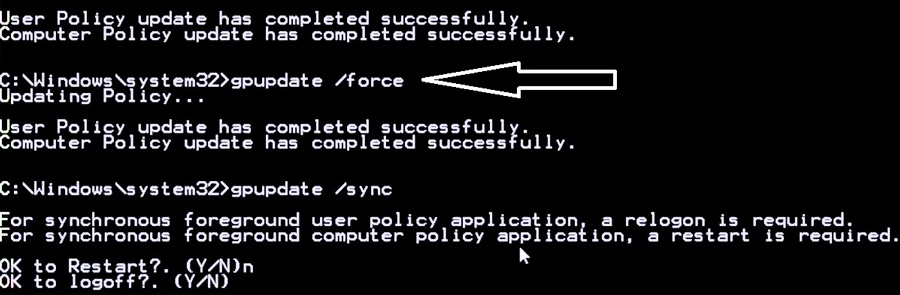

- Wir starten über die Konsole, um den Befehl gpupdate /Force (erzwungene Aktualisierung des Politikers) zu "ausführen" und das Verfahren zum Trennen der Benachrichtigungen zur Bearbeitung einer lokalen Gruppenrichtlinie abschließen

- Versuchen Sie, eine Verbindung zu einem Remote -Computer herzustellen.

Wenn Sie die Richtlinie für Verschlüsselungoraclemenemedion ausschalten.

AUFMERKSAMKEIT. Denken Sie daran, dass diese Methode zur Beseitigung der Credssp -Verschlüsselungsfehler in Windows nicht für die konstante Verwendung empfohlen wird. Es ist besser, den Administrator über das Remote -Computer über das Problem der Inkonsistenz von Verschlüsselungsprotokollen zu informieren, um die entsprechenden Aktualisierungen zu installieren.Überlegen Sie, wie EOR -Richtlinien funktioniert. Es hat drei Schutzstufen gegen die Schwachstellen des CredsSP -Protokolls, wenn keine Patches vorhanden sind:

- Force Update Clents - das grundlegende Schutzniveau, ein vollständiges Verbot für die Verbindung von der Remote -Maschine zum Anschließen von Client -PCs ohne installierte Updates. In der Regel wird diese Richtlinie nach einem vollständigen Update innerhalb der gesamten Netzwerkinfrastruktur aktiviert, dh nach der Installation neuer Aktualisierungen auf allen mit dem Netzwerk im Zusammenhang.

- Gemindert - Dieses Schutzniveau blockiert alle Versuche, eine Verbindung zu Servern herzustellen, auf denen das Credssp -Protokoll nicht richtig ist. Gleichzeitig sind alle anderen CredsSP -Dienste nicht betroffen.

- Anfällig - Das Mindestniveau wird genäht, wodurch das Verbot des Fernzugriffs auf die RDP -Maschine entfernt wird.

Beachten Sie, dass der Herausgeber des lokalen Politikers in der Versammlung bei einigen Kundenautos (beispielsweise der Heimversion von Windows) nicht enthalten ist. In diesem Fall werden Änderungen vorgenommen, mit denen Sie sich ohne längere Aktualisierungen auf der Serverseite mit Remote -Maschinen befassen können, indem Sie die Registrierung bearbeiten.

Stellen Sie dazu die Linie in die Konsole der Linie ein:

Reg fügen Sie HKML \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ Credssp \ Parameter /V ALLGESTELLENCRYPTIONORACLE /T Reg_DWORD /D 2 hinzu

Dieses Verfahren kann mit dem Domain GPO (Konsolenstart - GPMC an allen Arbeitsstationen angewendet werden.MSC), oder Sie können das PowerShell-Skript anwenden (um eine Liste von Workstations zu dieser Domäne zu erhalten, können Sie den Befehl get-dcomputer verwenden, der Teil des RSAT-OP-PowerShell ist) nach dem folgenden Inhalt:

Import-Modul Actinedirectory

$ PSS = (Get -dcomputer -filter *).Dnshostname

Foreach ($ computer in $ pcs)

Invoke -command -computername $ computer -ScriptBlock

Reg Add HKLM \ Software \ Microsoft \ Windows \ CurrentVersion \ Policies \ System \ Credssp \ Parameter /V ALLGESTELLTECRYPTIONORACLE /T REG_DWORD /D 2

Um ein unnötiges Risiko zu vermeiden, ist es jedoch unmittelbar nach der Verbindung zu einem Remote -Computer erforderlich, wenn geeignete Rechte zur Festlegung aktueller Updates mithilfe des Windows Update -Dienstes bestehen (es sollte eingeschaltet werden). Diese Operation kann manuell durch Herunterladen von frischen kumulativen Updates und der Durchführung ihrer Installation gemäß dem zuvor angegebenen Algorithmus durchgeführt werden.

Wenn Sie den CREDSSP -Verschlüsselungsfehler auf den derzeit nicht unterstützten Windows XP/Server 2003 korrigieren möchten, müssen alle diese Maschinen aufgrund bestimmter Umstände jedoch die eingebettete Posroody 2009 durchstechen.

WICHTIG. Nach einem erfolgreichen Versuch, den Server zu kontaktieren, kumulative Patches darauf zu installieren und den Server neu zu starten 2 zur Quelle 0. Daher schützen Sie Ihren Computer erneut vor Schwachstellen, die der URDP -Verbindung inhärent sind, wodurch die Credssp -Verschlüsselungskorrektur vorgenommen wird.Wir haben kein weiteres Szenario der fehlerhaften Meldung "Verschlüsselung Oracle Remedion" erwähnt - wenn alles mit dem Remote -Server in Ordnung ist und der Client -Computer als inkompatibel ist. Es entsteht, wenn eine Richtlinie auf einer Remote -Maschine aktiviert wird, die Versuche blockiert, eine Verbindung mit nichtwarteten Client -PCs herzustellen.

In diesem Fall ist es nicht erforderlich, Sicherheitsaktualisierungen des Kunden zu löschen. Wenn Sie einen erfolglosen Versuch haben, den Server zu kontaktieren, sollten Sie überprüfen. Sie können eine Überprüfung durch die Verwendung des PswindowsUpdate -Moduls sowie durch Fertigstellung des Befehls in der Konsole durchführen:

GWMI Win32_quickfixEngineering | Sortiert auf -desk installiert

Wenn das Datum ziemlich alt ist (optional bis März 2018), installieren Sie das neueste kumulative Update für Ihre Windows -Version.

- « Möglichkeiten zum Ausschalten des automatischen Ladens unter Windows

- Was zu tun ist, wenn Windows 10 aufgrund des Modules -Installationsprozessprozesses hängt, »