Nicht authorisierte Verbindungen zu Wi-Fi und wie man sich vor ihnen schützt

- 2764

- 718

- Dr. Marlen Steinkamp

Durch den Kauf eines Wi-Fi-Routers, die Unterzeichnung einer Vereinbarung mit dem Dienstleister und die Auswahl des optimalen Ortes, um Geräte aufzunehmen, versucht der Benutzer, die bequemsten Bedingungen für sich und seine Familie zu schaffen. Aber überhaupt nicht für arrogante Nachbarn.

Die Verbindung zum drahtlosen Internet eines anderen in unserer Zeit ist nicht selten. Darüber hinaus sind die Eigentümer leicht zugänglicher Netzwerke hauptsächlich dafür verantwortlich.

Obwohl sie sagen, dass Sie teilen müssen, ist es nicht immer richtig. Nicht autorisierte Verbindungen zu Wi-Fi beinhalten eine zusätzliche Last, erhöhen Sie das Gesamtverkehrsvolumen und verringern auch die Geschwindigkeit des Zugangs zum Internet. Außerdem ist dies eine potenzielle Bedrohung durch Sicherheit.

Daher müssen Sie sicherstellen, dass niemand mit Ihrem drahtlosen Netzwerk verbunden ist und eine Reihe effektiver und notwendiger Maßnahmen zum Schutz ergreifen.

Charakteristische Eigenschaften

Selbst wenn es keinen offensichtlichen Verdacht gibt, ist es immer noch, die Sauberkeit ihres Netzwerks zu überprüfen, die Nachbarn und andere Fremde besetzen können.

Meistens wird dies darauf geachtet, wenn die Geschwindigkeit des Internets erheblich fällt. Ja, das Problem kann vom Anbieter selbst sein, der ebenfalls ausgeschlossen oder bestätigt werden sollte.

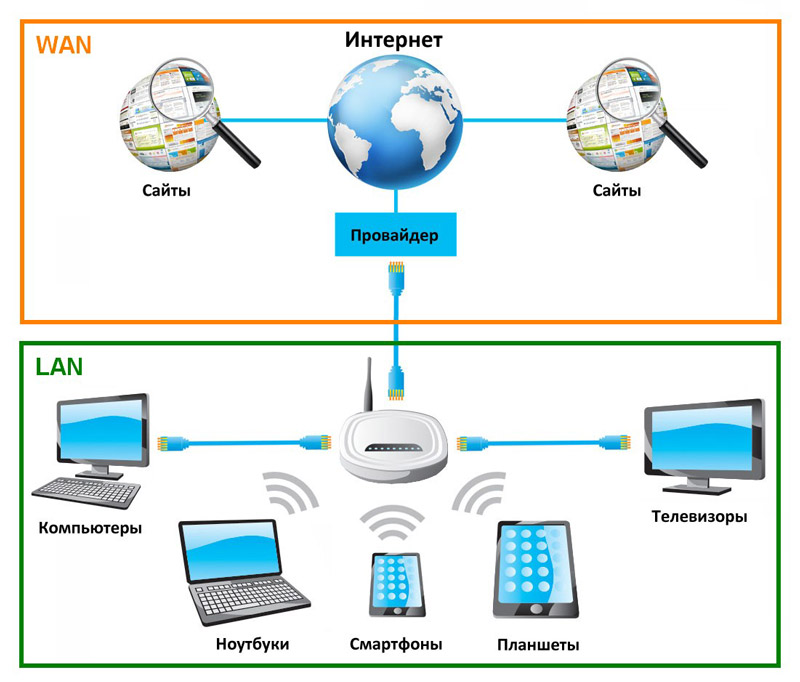

Schematische Darstellung der Rolle eines Routers im Heimnetzwerk

Es kann nicht ausgeschlossen werden, dass der Grund für die Reduzierung der Leistung Außenstehende waren, die beschlossen, Ihr drahtloses Netzwerk zu verwenden, und eine Verbindung zu Wi-Fi herzustellen.

Es gibt mehrere charakteristische Merkmale, die solche anzeigen. Nämlich:

- Dateien werden langsam geladen. Wenn wir uns mit dem Internet vergleichen, um mit ungewöhnlichen Änderungen zu arbeiten, nahmen die Datenbelastung viel mehr Zeit in Anspruch zu.

- Sie sind mit Online -Video geladen. Ein Versuch, das Video in hoher Auflösung einzuschalten.

- Ping steigt und Verzögerungen nimmt zu. Dies gilt bereits für Online -Spiele.

Wenn sich jemand entschieden hat, sich mit Ihrem Netzwerk zu verbinden, laden Sie etwas von einem Torrent herunter oder sehen Sie sich einfach verschiedene Videos an, dies wird sich auf jeden Fall auf das Internet auswirken. Trotzdem gibt es eine bestimmte Geschwindigkeit, die gleichmäßig zwischen den angeschlossenen Geräten verteilt ist. Je mehr solcher Geräte und je höher die Last im Netzwerk, desto langsamer wird das Internet irgendwann funktionieren.

Darüber hinaus wird empfohlen, den Internet -Speed -Test durchzuführen und den Anbieter zu kontaktieren. Wenn es keine Probleme mit der Versorgung mit Dienstleistungen gibt, ist es sehr wahrscheinlich, dass jemand beschlossen hat, Ihr schlecht geschütztes Netzwerk zu verwenden.

Überprüfung unbefugter Verbindungen

Direkt direkt zur Frage, wie Sie herausfinden können, wer mit meinem WLAN verbunden ist, und diese schlauen Menschen berechnen können. Da die Verbindung im Radius des drahtlosen Netzwerks durchgeführt wird, ist es nicht so schwierig, die Liste der Verdächtigen zu bestimmen.

Es gibt mehrere Optionen, um zu überprüfen, wer jetzt mit meinem Wi-Fi verbunden ist. Sie können dies durch:

- Einstellungen;

- Versorgungsunternehmen;

- App.

Sie sollten separat über jede Methode erzählen. Dies macht deutlich, wer mein Wi-Fi nicht autorisiert verwendet und Entscheidungen treffen, um den zuvor empfangenen Zugriff zu begrenzen.

Einstellungen

Sie können online tatsächlich online herausfinden, wer jetzt auf meinem WLAN sitzt, und diese Werbegeschenke zu ihm abhacken. Unabhängige Überprüfung ist durch die Einstellungen des Geräts selbst möglich, dh des Routers (Router).

Aber hier hängt viel davon ab, welcher Router verwendet wird. Jeder Hersteller hat seine eigenen Eigenschaften. Es lohnt sich, die drei beliebtesten Unternehmen zu betrachten.

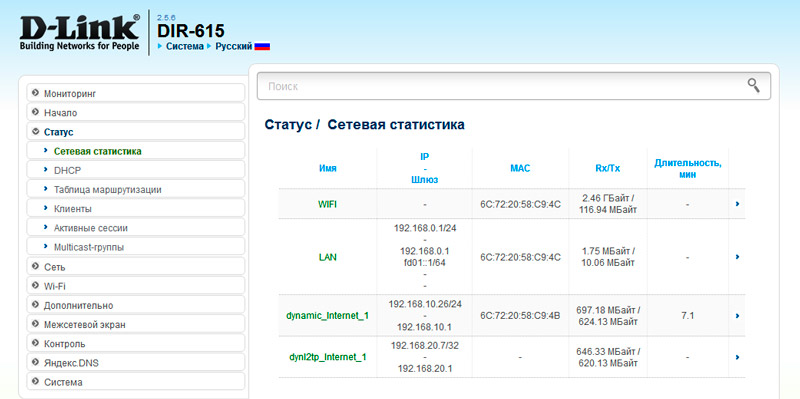

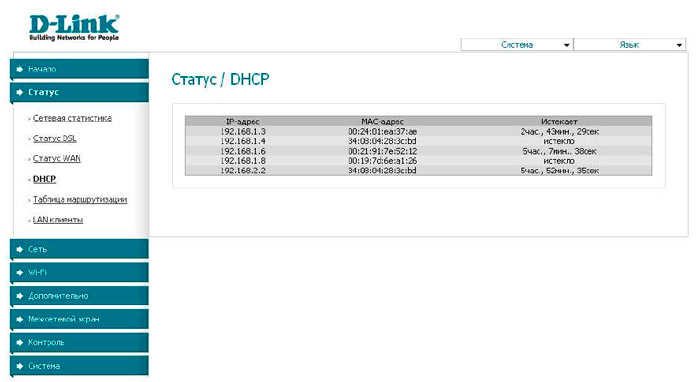

D-Link

Wenn Sie nicht wissen, wie Sie denjenigen sehen, der derzeit mit Ihrem Wi-Fi-Router verbunden ist, und gleichzeitig einen Router dieser Firma zur Verfügung stehen, folgen Sie einfach den folgenden Anweisungen:

- Öffnen Sie jeden Browser und registrieren Sie sich in der Adresszeile 192.168.0.1;

- Geben Sie die Anmeldung und das Passwort ein

- Gehen Sie zu erweiterten Einstellungen;

- Finden Sie den Abschnitt "Status";

- Klicken Sie auf das Menü "DHCP".

Hier öffnet sich die Liste. Sie können sehen, wer jetzt verbunden ist und es geschafft hat, auf den Wi-Fi-Router zuzugreifen. Hier werden MADREES angezeigt.

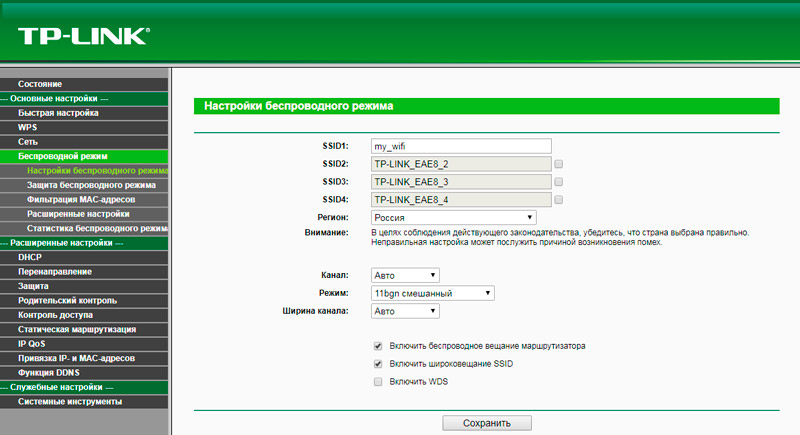

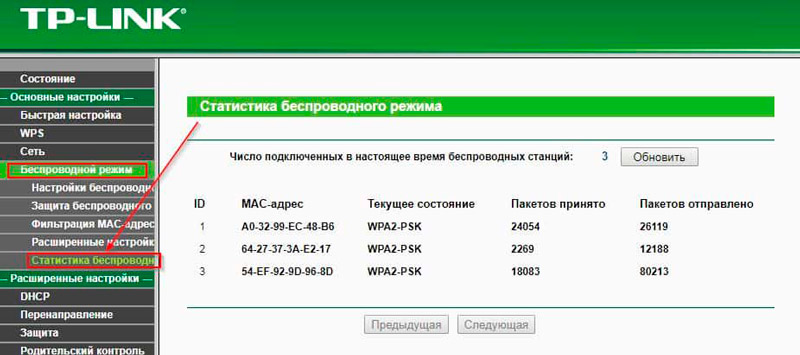

TP-Link

Durch diesen Router ist es auch nicht schwierig herauszufinden, wer Ihr Wi-Fi so dreist stiehlt.

Hier sind die Anweisungen wie folgt:

- jeden Browser öffnen;

- Schreiben Sie in der Adressleiste die Adresse 192.168.0.1;

- Verschreiben Sie ein Passwort und Anmeldung;

- Gehen Sie im Seitmenü zum Abschnitt "Wireless Regime"

- Klicken Sie dann auf das Menü "Statistik" (drahtloser Modus).

So sind diejenigen, die beschlossen haben, sich ohne Erlaubnis mit Ihnen zu verbinden.

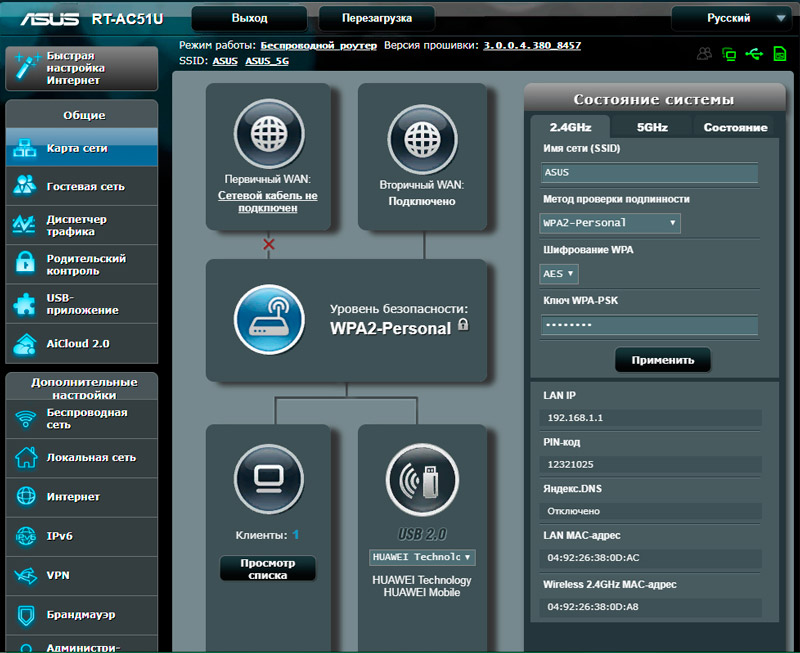

Asus

Die Liste der vernetzten Benutzer ist leichter in den Routern dieses bestimmten Unternehmens herauszufinden.

Dies muss Folgendes erfolgen:

- einen Browser öffnen;

- Schreiben Sie die Adresse des Site -Routers.Asus.com;

- Öffnen Sie das Bedienfeld;

- Geben Sie das Passwort und die Anmeldung an;

- Wählen Sie das Menü "Schnelle Einstellungen"

- Öffnen Sie das Element "Netzwerkkarte".

Die Liste "Kundenstatus" wird angezeigt und eine Liste angeschlossener Geräte wird angezeigt.

Versorgungsunternehmen

Ein spezielles Programm kann auch zur Rettung kommen, durch die es nicht schwierig ist, herauszufinden, wer derzeit mit meinem WLAN verbunden ist.

Solche Dienstprogramme zeigen die Anzahl der Verbindungen an. Einige Programme haben mehr erweiterte Funktionen, sodass Sie zusätzliche Möglichkeiten erhalten können.

Es lohnt sich, einige der beliebtesten und effektivsten Softwarelösungen hervorzuheben.

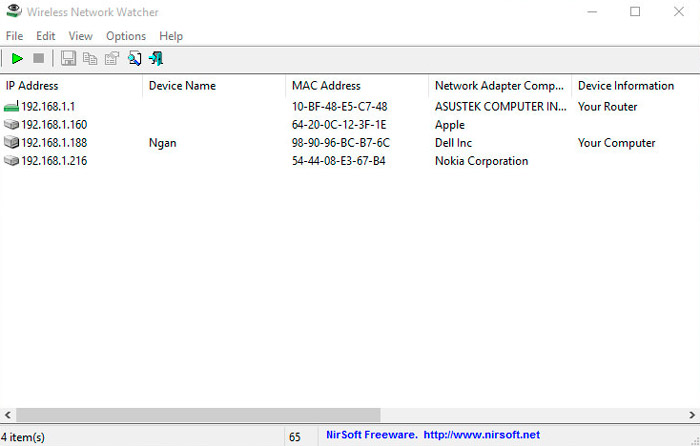

Drahtloser Netzwerkbeobachter

Ein ziemlich interessantes Programm, mit dem Sie herausfinden können, wer ohne Erlaubnis auf meinem WLAN sitzt. Darüber hinaus ist dieses Dienstprogramm im Umlauf noch einfacher als die Standardeinstellungen des Routers. Software bietet eine einfache und verständliche Oberfläche, die nicht mehr als ein paar Megabyte auf einem Computer belegt.

Die Abfolge der Arbeit mit diesem Programm lautet wie folgt:

- Laden Sie zuerst das Dienstprogramm einer bewährten Quelle herunter. Es ist am besten, dies über die offizielle Website des Entwicklers zu tun. Das Programm wird normalerweise in Form eines Archivs auf einer Website präsentiert, die heruntergeladen und ausgepackt werden muss.

- Entfernen Sie das Programm an einen beliebigen Ort, an dem Sie geeignet sind. In dem ausgepackten Ordner werden 3 Dateien vorhanden. Suchen Sie nach dem, der mit der Expansion von exe verbunden ist.

- Starten Sie das Programm und warten Sie auf das Erscheinungsbild des Hauptfensters.

- Hier ist bereits klar, wie viele Geräte mit einem drahtlosen Netzwerk verbunden sind.

Sehr einfach, komfortabel und schnell. Daher lohnt es sich, dieses Dienstprogramm für sich selbst zu nehmen.

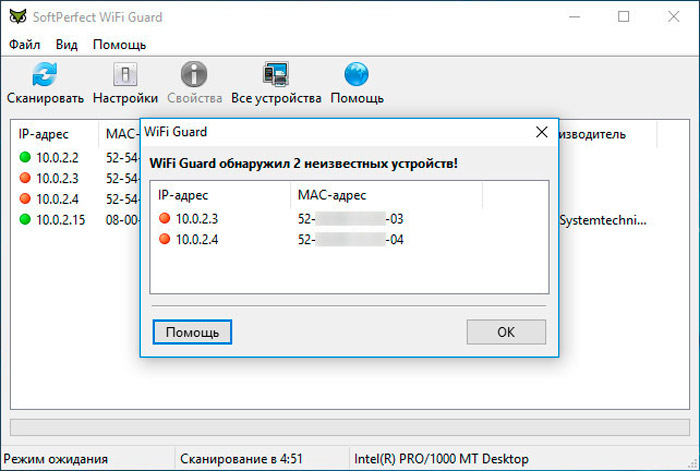

Softperfect Wi-Fi Guard

Der Scheck kann auch mit dieser Software durchgeführt werden. Einfach und leicht zu verstehen, den Scanner. Eine freundliche Schnittstelle wird hier implementiert, um ausreichend detaillierte Informationen über verbundene Benutzer zu erhalten.

Um mit diesem Verbindungsscanner zu arbeiten, benötigen Sie:

- Laden Sie das Programm von einer sicheren und bewährten Quelle herunter

- das Archiv auspacken;

- Den Ordner öffnen;

- Suchen Sie eine Datei mit EXE -Erweiterung;

- Starten Sie das Dienstprogramm.

Wie im vorherigen Fall wird beim Start des Versorgungsunternehmens ein Fenster mit einer Liste von aktiven Kreischeln angezeigt. Um detaillierte Informationen zu einem nicht autorisierten Benutzer zu erhalten, müssen Sie zweimal mit der linken Maustaste eine der Verbindungen klicken.

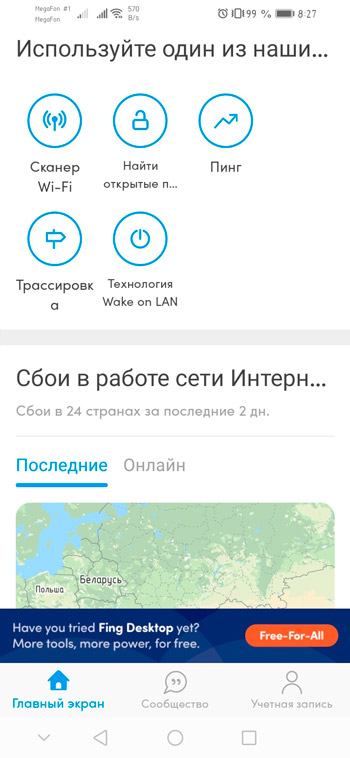

Mobile Anwendungen

Vergessen Sie nicht die Möglichkeiten mobiler Anwendungen, die auch ähnliche Funktionen haben.

Wenn wir über ein universelles Programm sprechen, das für iOS- und Android -Plattformen verfügbar ist, kann der auffälligste Vertreter des Scannersegments als Anwendung unter dem Namen Fing bezeichnet werden.

Um Informationen über nicht autorisierte Verbindungen zu erhalten, reicht es aus, diese Anwendung in einem der Märkte zu installieren, das Smartphone oder das Tablet selbst mit seinem drahtlosen Netzwerk zu verbinden und die Registerkarte mit verbundenen Clients in der Anwendung zu öffnen.

Was am interessantesten ist, ermöglicht diese Anwendung nicht nur die interne Netzwerkadresse eines dritten Teilnehmers, sondern auch den Namen des angeschlossenen Geräts zu berücksichtigen. Dies ermöglicht es in vielerlei Hinsicht, zu verstehen, aus welchem genau das Gerät mit Ihrem Netzwerk, vom Telefon oder vom Computer, Laptop.

Plus die aktuelle und maximale Anzahl von Benutzern wird im oberen Teil der Liste angezeigt. Im ersten Fall ist dies die Anzahl der aktuellen Verbindungen, und im zweiten ist die Grenze, zu der Ihr Router fähig ist.

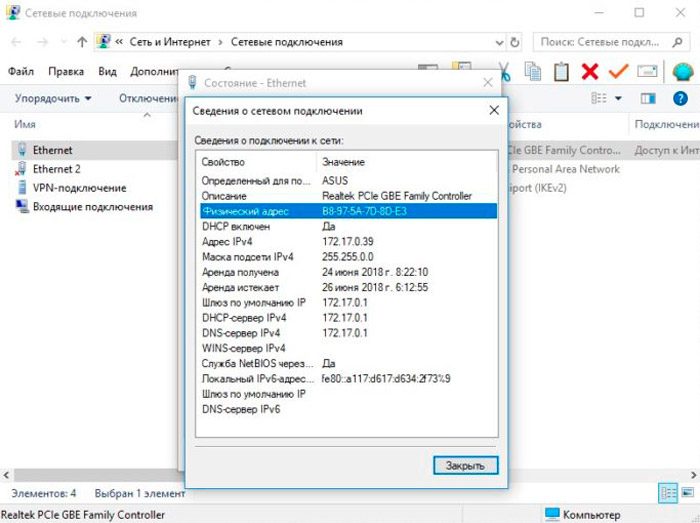

Suche nach ungebetenen Gästen

In den obigen Anweisungen wird klar, wie Sie die Liste der verbundenen Geräte bestimmen können. Gleichzeitig ist es jedoch nicht immer möglich, die Namen der Verbindungen korrekt anzuzeigen. Das heißt, es ist nicht ganz klar, dass diese Geräte Ihr Telefon oder Computer sind und was sich auf unerwünschte Gäste bezieht.

In diesem Fall sollten Sie Hilfe bei Mas-adrem suchen. Tatsächlich sind dies physische Adressen verschiedener Geräte.

Bei Computern ist es nicht schwierig, Ihre eigene Masse zu bestimmen. Dafür brauchen Sie:

- Klicken Sie mit der rechten Maustaste auf das Symbol "Internetverbindung" im unteren rechten Teil des Desktops

- Öffnen Sie die "Netzwerkparameter";

- Gehen Sie zum Abschnitt "Status";

- Klicken Sie dann auf "Verbindungseigenschaften ändern".

Wenn Sie sich verdrehen, sehen Sie den Mas-Adris-Artikel. Dies ist die physische Adresse Ihres Computers.

Für mobile Geräte, insbesondere unter der Kontrolle des Android -Betriebssystems, immer noch einfacher. Sie müssen Ihr Netzwerk in der Verbindungsliste über Wi-Fi auswählen, das Menü mit Einstellungen öffnen und zum Abschnitt "zusätzlich" gehen.

Abhängig vom mobilen Gerät und der Version des Betriebssystems kann sich das Verfahren leicht unterscheiden. Aber Mas-Adris befindet sich immer im Abschnitt mit drahtlosen Verbindungseinstellungen.

BERATUNG. Wenn Sie nicht feststellen möchten, wer wer ist, verbinden Sie einfach abwechselnd verschiedene Geräte.Dies macht deutlich, wo sich Ihre Geräte befinden und wo es ungebetene Gäste gab.

Die Werbegeschenke ausschalten

Wenn Sie sicher wissen, dass einige Außenstehende mit Ihrem drahtlosen Netzwerk verbunden sind, können und sollten sie deaktiviert werden.

Abhängig vom Hersteller des Routers kann sich das Verfahren leicht unter den Namen der Menüpunkte unterscheiden. Aber das Prinzip aller ist das gleiche.

- Öffnen Sie nach den oben genannten Anweisungen die Listen der aktiven Verbindungen im Menü Routereinstellungen.

- Im Fall von D-Link reicht es aus, einen instabilen Kunden auszuwählen, ein Checkmark gegenüber seinen Daten zu stellen und dann auf die Schaltfläche "Doller" zu klicken.

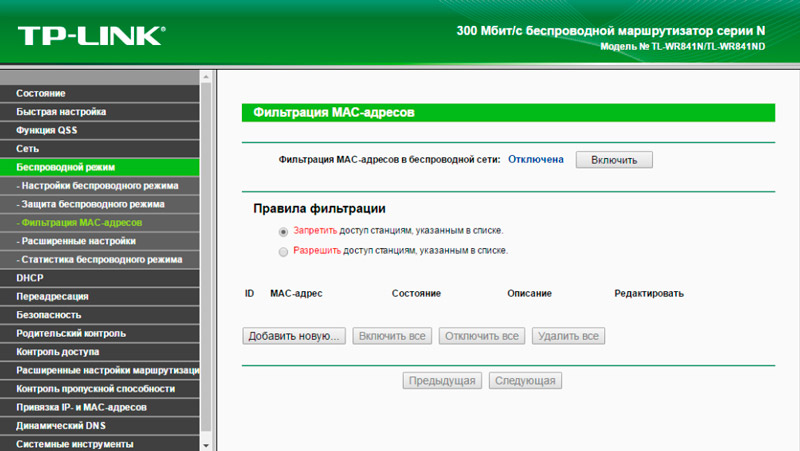

- Wenn es TP-Link ist, können Sie eine Liste erstellen, um Verbindungen zu verbieten. Oder bilden Sie eine Liste nur erlaubte Geräte. Dies ist eine bequeme Funktion, mit der Sie alle Verbindungen einschränken können, mit Ausnahme Ihrer.

Das Schloss beeinträchtigt jedoch nicht die Verwendung eines anderen Geräts und verbindet sich erneut.

Da es den Gästen gelungen ist, eine Verbindung mit Ihrem drahtlosen Internet herzustellen, kennen sie wahrscheinlich das Passwort von Wi-Fi. Ist das schlecht.

Verbindungsschutz

Sie können und müssen sich sogar vor unerwünschten Verbindungen schützen. Hier werden verschiedene Methoden und Methoden verwendet.

Aber für den Anfang ein paar Grundregeln:

- Legen Sie ein zuverlässiges und wirklich sicheres Passwort fest. Zeigen Sie Fantasie und finden Sie einen Schlüssel, den niemand sicher erraten wird.

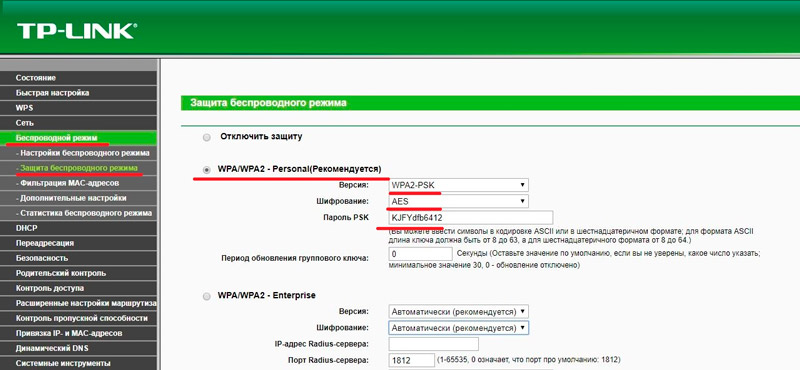

- Verwenden Sie unbedingt den relevantesten Schutzstandard. Es ist derzeit WPA2 AES. Es ist viel besser als bereits veraltete WPA und WEP.

- Versuchen Sie, die Verwendung der WPS -Funktion zu minimieren, oder trennen Sie sie nach Möglichkeit im Allgemeinen.

Außerdem gibt es einige weitere separate Empfehlungen, die gesehen werden sollten.

Kennwort ändern

Mit der Änderung des Kennworts Ihres drahtlosen Netzwerks müssen Sie beginnen. Einige Benutzer hinterlassen Standardcodes oder verwenden beispielsweise offensichtliche Kombinationen von Zahlen in Form eines Geburtsdatums.

Ändern Sie daher unbedingt das aktuelle Passwort. Da andere Benutzer mit Ihrem Netzwerk verbunden sind, haben sie wahrscheinlich den Code gelöst. Es sollte ersetzt werden.

Zu diesem Zeitpunkt sind die Einstellungen des Routers geöffnet, und die entsprechenden Änderungen werden im Sicherheitsabschnitt vorgenommen.

Darüber hinaus wird dringend empfohlen, Zugriffscodes in den Router selbst zu ändern.

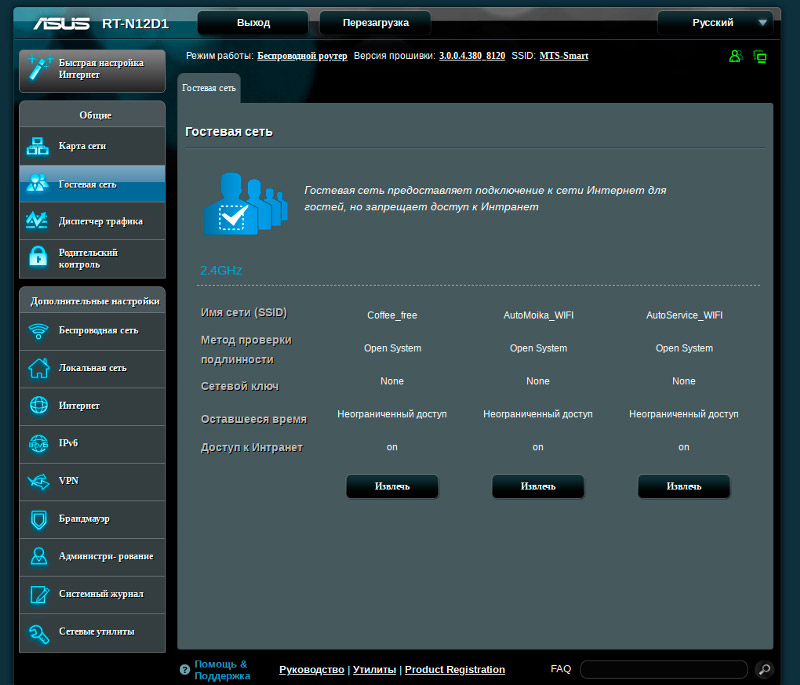

Gast-Netzwerk

Sie können auch das Gastregime einschalten. Dies ist eine spezielle Funktion zum Erstellen eines separaten Netzwerks. Es hat keine direkte Verbindung zum Hauptnetzwerk, das Sicherheit garantiert und alle Bedrohungen selbst von schwerwiegenden Hackern minimiert.

Das einzige Problem ist, dass eine solche Funktion nur in den Routern des Durchschnitts- und Prämienpreibereitungsbereichs verfügbar ist. Aber es lohnt sich zu überprüfen. Öffnen Sie dazu das Hauptmenü des Routers und suchen Sie dort einen Artikel namens Guest Network.

Wenn es ein solches Regime gibt, müssen Sie das erfundene Passwort und die Anmeldung registrieren und die Zugriffszeit angeben.

QR-Code

Option eher für öffentliche Orte. Obwohl Sie auf diese Weise zu Hause verwenden, können Sie benutzen.

Das Fazit ist, dass der Zugriff auf das Netzwerk nur beim Scannen eines speziellen Grafikcodes geöffnet wird. Und für seine Kreation müssen Sie eine der speziellen Websites besuchen. Sie müssen zu dieser Ressource gehen, Ihr Netzwerk-, Kennwortdaten eingeben und sich als Antwort auf QR fertig machen -MADE QR.

Es kann einfach auf einem Drucker gedruckt werden. Wenn Sie die Kamera in diesen Code setzen, wird sie bewertet, und der Zugriff auf das Netzwerk ist geöffnet. Ohne diesen Code ist es äußerst schwierig, eine Verbindung herzustellen. Und für gewöhnliche Freeloader ist dies eine unüberwindliche Barriere.

Es wird auch empfohlen, durch die Filterung der Massenadressefilterung eine weiße Liste von Geräten zu erstellen, für die sie eine Verbindung zu Ihrem Netzwerk herstellen darf. Dies verbietet automatisch alle Versuche, von Benutzern zugreifen zu können, die nicht in dieser Liste enthalten sind. Das Plus ist, dass die Liste der zulässigen Geräte jederzeit angepasst werden kann, jemand hinzufügt oder löscht.

Vernachlässigen Sie das Problem der Sicherheit nicht selbst normales drahtloses Home -Internet.

Abonnieren, kommentieren, Bewertungen hinterlassen und relevante Fragen stellen!

- « Effektive Methoden der Fernverbindung zum Android -Smartphone

- Erstellen einer Collage von einem Foto auf einem PC und einem Smartphone »