Cloud -Speicherfunktionen von Diensten und die korrekte Prozedur für die Verwendung

- 2764

- 340

- Mick Agostini

Die technologischen Fähigkeiten moderner Computer und mobiler Geräte haben seit langem alle denkbaren und unvorstellbaren Träume von Einwohnern der vergangenen Jahre als "Appetit" von Benutzerdaten, die jedes Jahr wachsen und wachsen. Jetzt können nur wenige Menschen bereits von einem Smartphone für 1.000 US -Dollar überrascht sein, da sie nicht schlechter sind als die meisten modernen Computer. Vor etwa 10 Jahren galten Computer mit 500 GB als Festplatte fast Elemente des Luxus, ganz zu schweigen von 1 TB oder den ersten Variationen von SSD -Laufwerken. Und dann sind diese 10 Jahre vergangen und gewöhnliche USB -Flash -Laufwerke mit dem sehr Terabyte "an Bord" oder Smartphones mit 256 GB internem Speicher sind erhältlich. Aber ob dieser Band und andere "Reiz" moderner Technologien genug geworden sind. Natürlich nicht! Die Anfragen wachsen, die Nachfrage sinkt trotz aller finanziellen Krisen nicht, aber vielleicht ist dies zum Besseren, da die Nachfrage zu einem Vorschlag führt. Und wie viele Analysten sagen: "Der Handel ist ein Motor des technologischen Fortschritts.".

Empfehlungen für die Verwendung des Cloud -Speichers.

Ein solcher Eyeliner wurde also nicht nur für das "rote Wort" gegeben. Im Rahmen des in Betracht gezogenen Artikels sollen die Dienste analysiert werden, nur aufgerufen werden, um den Hunger über den Mangel an freiem Speicherplatz auf den Festplatten von Computern und mobilen Geräten, als „Cloud -Store“ bezeichnet und „Cloud“ bezeichnet zu werden, und als „Cloud“ bezeichnet werden. im Alltag. Was sind ihre Vorteile, ob es sicher ist, Daten dort zu speichern, welche Dienste zu wählen und wie man eingerichtet wird?? All dies sind Probleme, die unten berücksichtigt werden.

Geschichte der Entwicklung und Merkmale

Es gibt keinen allgemein anerkannten Gründer der in Betracht gezogenen Technologie, da die ersten Neigungen und mehr oder weniger Themensideen Mitte des 20. Jahrhunderts (1960.), als Joseph Licclider tatsächlich die Grundlagen für Gitterberechnungen legte und der Welt seine Vision der Weiterentwicklung des technologischen Fortschritts anbot. Loclaiders Viele nennen den Gründer, der die Samen des Aussehens eines modernen Internets gesät hat. Andere Experten bevorzugen John McCarthy Informatik, der zum gleichen Zeitraum (1961) vorschlug, dass Computertechnologien in Zukunft zum „Communal Distribution (Sale) -System“ kommen können und sollten, das in diesen Jahren kühl und so erfüllt wurde und so bis zum Beginn des 21. Jahrhunderts. Natürlich klangen in Zukunft verschiedene Ideen und Entwicklungen wiederholt, aber sie klangen nur ohne Einzelheiten anzubieten.

Dies hat sich mit der Grundlage von Salesforce geändert, die 1999 für die Implementierung vieler interessanter Projekte gegründet wurde, einschließlich der Verteilung von CRM -Systemen ausschließlich nach Abonnement, ausgenommen die tatsächliche Installation von Software auf Computern des endgültigen Benutzers. Ein ähnliches Computersystem heißt "SaaS", dh Software als Service - Software als Dienst. Es ist diese Zeit, die als Ausgangspunkt in der Entwicklung moderner Cloud -Technologien angesehen werden kann. Und der Cloud -Markt wurde dem modernen Benutzer im Jahr 2002 mit Amazon Web Services (AWS) vertrauter erworben. Dann ging alles in die Bent, da viele "IT -Giants" ihren Anteil an einem so vielversprechenden Markt erhalten wollten, der immer noch weitergeht. Das Letzte, was im Rahmen der Geschichte der Erstellung der betrachteten Funktionalität zu beachten ist, ist eine ziemlich kompetent formulierte Tabelle, die kurz, aber gleichzeitig den dreistufigen Pfad der "Wolken" deutlich zeigt:

| Der Name der Bühne | Dauer | Publikum |

| Die ersten Risiken | 2002-2011. | Ein Unternehmen, das bereit ist, erhebliche Risiken zu machen |

| Bemerksames Interesse | 2010-2013. | Aktiv praktizierende Unternehmen und Benutzer, die auf die Funktionen kommerzieller Projekte geachtet haben |

| Der Haupttrend | 2013 und in der Gegenwart | Die meisten Unternehmen und gewöhnlichen Benutzer |

Kurz, aber, wie bereits erwähnt, ist es extrem klar und deutlich.

Besonderheiten

Die Essenz der betrachteten Technologie ist recht einfach. Angenommen, Sie haben Ihren eigenen "zusätzlichen" Computer mit 500 GB kostenlosen Speicher. Sie haben auch 3 weitere Geräte, die dringend freien Platz auf einem physischen Laufwerk benötigen. Wenn Sie dieses Triple benötigen, "flach" die 500 GB des ersten PCs, die Sie haben, bringen Sie sie ins Netzwerk, aber das Hervorheben einer bestimmten Quote für jedes Gerät beispielsweise 100 GB. Das weitere Prinzip ist verständlich. Der Eigentümer der "Clouds" entlädt sich in Gigabyte, die ihm zur Verfügung gestellt werden, die er speichern möchte, und erstellen damit ihre Kopie. Vielleicht ist dieses Beispiel etwas unhöflich und nicht technische Begriffe, aber die Grundlage für die Arbeit von Cloud -Ressourcen ist genau in diesem Bereich, nur in einer unvergleichlichen großen Größe. Die verbleibenden technischen Nuancen, von denen unzählige, werden (wenn möglich) ein Geheimnis gehalten, was durchaus verständlich ist, da die Anbieter sich verpflichten, die Sicherheit und vollständige Vertraulichkeit von allem zu gewährleisten, was in ihren Datenverarbeitungszentren enthalten ist.

Kritik

Natürlich ist die Idee, physische Träger aufzugeben und den vollen Zugang zu einer geschützten Speicherung von überall auf der Erde (wo es das Internet gibt) äußerst attraktiv, aber das alles in der Tat ist dies jedoch. Die massive Verwendung von "Wolken" wurde seit langem von Experten für Information Sicherheitskonstanz kritisiert. Sie sollten nicht alles betrachten, was später gesagt wird, für Paranoia und die Ideen einer weltweiten Verschwörung, da dies nur allgemeine Fragen sind, die jeder Benutzer vor der Auswahl eines oder anderen Anbieters gestellt werden sollte. Das erste, worüber Sie nachdenken sollten, ist, wie die Zentren geschützt sind. Stellen Sie sich einen Komplex von 2500 Apartments vor, eine Fläche von jeweils 50 Quadratmeter, "unter den Augäpfeln" mit Serverschränken verstopft. Nein, dies ist kein Gebiet eines futuristischen Wohnkomplexes, dies ist nur ein Datum des Apple Centers. Alles, was auf die Speicherung von Apple (und einem anderen Anbieter) übertragen wird. Die größten Datumszentren sind nicht schlechter als die geheimsten militärischen Einrichtungen, und einige von ihnen werden sogar als strategisch wichtig anerkannt.

Die zweite Frage ist, wem dennoch zu den Speicherdaten gehört. Wie oben erwähnt, finden Sie alle für die Aufbewahrung übertragenen Informationen auf den Servern der Anbieterfirma, aber ob sie das Recht hat, sie zu entsorgen. Hier ist die Hauptfrage. Zum Beispiel wird im Kontext der Verwendung von "Google Drive" angedeutet, dass "alle Rechte an geistigem Eigentum in Bezug auf ... ihr Eigentümer die Materialien bleibt. Einfach ausgedrückt, alles, was dein war, wird so bleiben ". Sie selbst bestimmen, wer auf den Festplattenobjekten verfügbar ist. Wir stellen Ihre Dateien und Daten nicht an Dritte mit Ausnahme der in unserer Vertraulichkeitsrichtlinie aufgeführten Umstände zur Verfügung. In dieser Richtlinie gibt es jedoch einen Punkt, der das Verfahren für die Übertragung Ihrer Informationen im Namen des Unternehmens selbst an Dritte leitet:

Wir können personenbezogene Daten an Google Affiliates und andere vertrauenswürdige Unternehmen und Personen zur Verarbeitung im Namen von Google zur Verfügung stellen. Eine solche Verarbeitung erfolgt in Übereinstimmung mit unseren Anweisungen, Vertraulichkeitsrichtlinien und anderen anwendbaren Anforderungen an Vertraulichkeit und Sicherheit. Insbesondere können Unternehmen von Dritt -Party -Unternehmen Benutzer unterstützen.

Es gibt jedoch noch mehrdeutige Bestimmungen:

Wir können persönliche Informationen bereitstellen, die es Ihnen nicht ermöglichen, Sie, alle Benutzer und unsere Partner wie Verlage, Werbetreibende, Entwickler und Urheberrechtsinhaber zu identifizieren. Zum Beispiel geben wir diese Informationen an, damit Benutzer die Trends bei der Nutzung unserer Dienste untersuchen können. Darüber hinaus ermöglichen wir einzelnen Partnern, Informationen von Ihrem Browser oder Gerät mit unseren eigenen Cookies und anderen Technologien zu sammeln und sie zu verwenden, um Werbung anzuzeigen und ihre Effektivität zu bewerten. Unter Berücksichtigung all dieser oben genannten wird klar, dass auf die eine oder andere Weise, Ihre Daten in die Hände Dritter fallen. Die Fragen, was sie mit ihnen machen und ob es möglich ist, Sie an ihnen zu identifizieren, keine wichtige Bedeutung mehr, die Tatsache ist genug.

Diese Auszüge wurden nicht mit dem Ziel versehen, Sie zu erschrecken und sich von der Verwendung der Technologie in diesem Artikel abzuheben, sondern um zu erklären, bevor Sie Ihren persönlichen, möglicherweise kompromittierenden Daten mit den Bedingungen für die Nutzung des Dienstes vertrauen sollten. Es sollte auch verstanden werden, dass die Gewährleistung der Funktionsweise von überschüssigen Zentren kolossales Geld kostet. Wenn ein Service Ihnen kostenlos/unbegrenzt oder „Penny“ zugänglich ist, müssen Sie sich die Frage stellen: Und was sie tatsächlich funktionieren. In dieser Angelegenheit sollte frei nur frei gehen.

TOP 5

Wie bereits erwähnt, gibt es viele verschiedene Ressourcen und Anbieter, die hart daran gearbeitet haben, ihre eigene Nische auf dem "Cloud -Markt" zu besetzen. Von all dieser Vielfalt sollten nur die fünf besten unterschieden werden, was später diskutiert wird. Es wird nicht überflüssig sein zu beachten Markt).

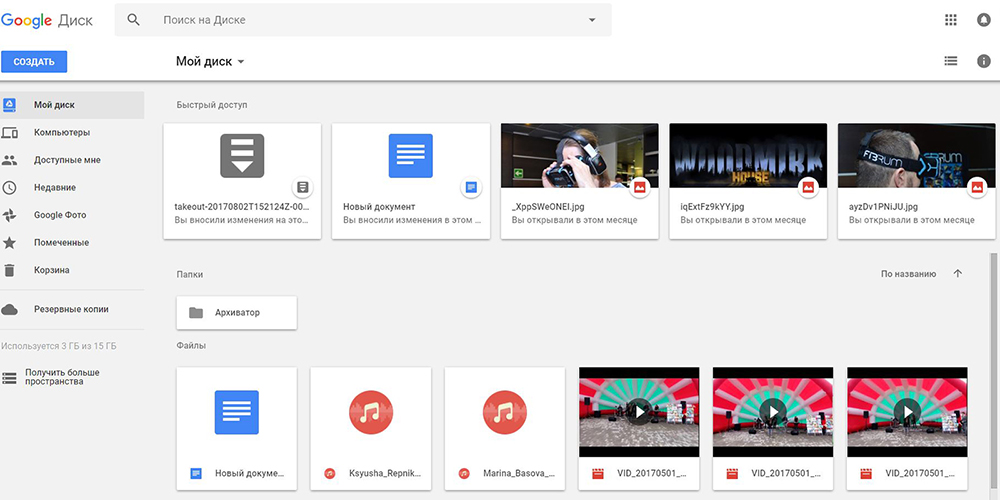

"Google Disk" "

Es ist es wert. Google Disk ist im Management so bequem wie möglich, unterstützt die meisten modernen Standards und behält auch Objekte im nahe der ursprünglichen Auflösung bei. Außerdem ist er auf allen Plattformen kostenlos.

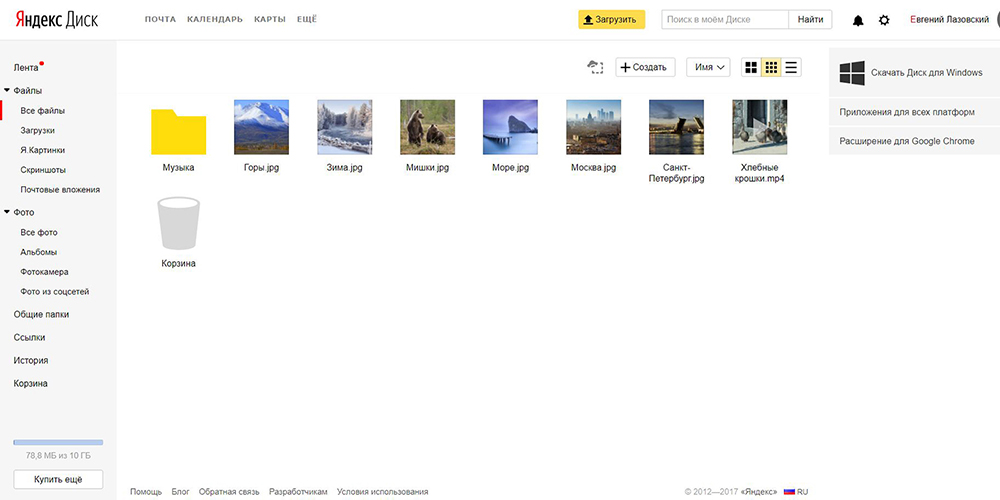

"Yandex.Scheibe"

Dieses Projekt aus der weltberühmten russischen Firma hat mehrere angenehme Chips aus dem Treuesystem, das es von anderen Konkurrenten unterscheidet. Eine detaillierte Liste der aktuellen Aktien, die immer reichlich vorhanden sind, kann untersucht werden, indem der Link https: // yandex bestanden.Ru/Support/Festplatte/Vergrößerung/Bonusraum.Html. Das Vorhandensein einer Weboberfläche und einer Software für die meisten modernen Plattformen wird von Yandex hergestellt.Scheibe "so universell und komfortabel wie möglich.

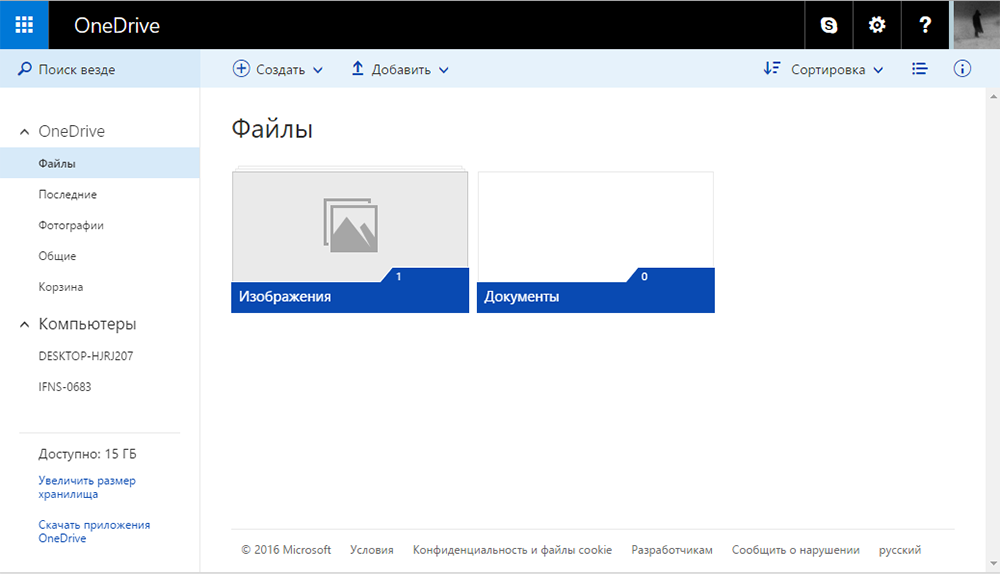

"Eine Fahrt"

Das Produkt von Microsoft hat weniger Beliebtheit als die oben genannten Optionen gewonnen, was auf die Qualität des Produkts selbst in keiner Weise beeinflusst wird. In der Desktop -Version können Sie die Funktionen des Repositorys ohne aktive Internetverbindung voll nutzen. Dies ist äußerst nützlich für Benutzer, die die "Belastung durch ständige Pausen" und unzureichende Geschwindigkeit erleben. Als solider Bonus wird ein zusätzlicher 1 TB für den Kauf des Microsoft Office 365 -Pakets vorgesehen.

"ICLOUD"

Apple hat sich perfekt um seine Benutzer gekümmert, indem er einen soliden Service für Eigentümer von Geräten veröffentlichte, die mit dem gut bekannten "Apple" gekennzeichnet sind. Ja, wenn dies als Minus bezeichnet werden kann, ist dieser Dienst nur als Teil des iOS- und Mac OS -Systems verfügbar, was den Benutzerkreis erheblich reduziert. Darüber hinaus werden nur 5 GB freier Speicherplatz kostenlos zur Verfügung gestellt.

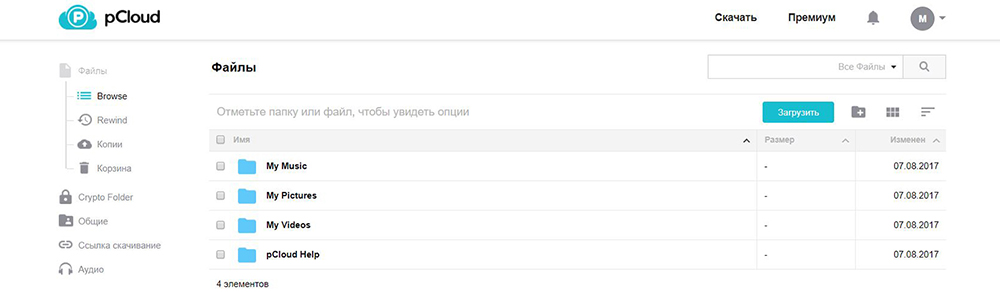

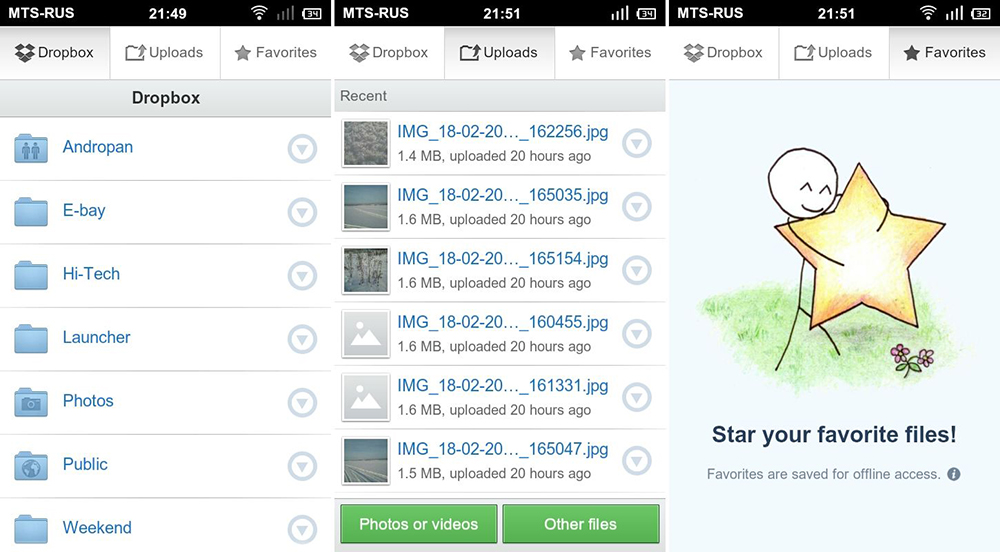

"Dropbox"

"Dropbox" ist bei der gemeinsamen Verwendung von Daten auf den Servern des Unternehmens stärker eingesperrt. In der Anfangsphase der Registrierung werden nur 2 GB freier Speicherplatz bereitgestellt, was extrem gering ist, unter Berücksichtigung der modernen Anforderungen und Bedürfnisse von Benutzern. Dieser Umstand wird jedoch mehr als durch verschiedene Werbeaktionen und Boni kompensiert, sodass Sie das verfügbare Volumen so kurz wie möglich erhöhen können. Zum Beispiel bringt Ihnen jeder Freund, den Sie eingeladen haben, weitere 500 MB. Natürlich können viele mit dieser Spitze der 5 besten Cloud -Dienste nicht zustimmen und zum Beispiel vorstellen, dass der berühmteste Vorfall heute mit "Dropbox" verbunden ist. Im Jahr 2011, am 19. Juni, wurde aufgrund von fälschlicherweise konfigurierten Amazon S3 -Zugriffsrechten eine große Menge vertraulicher Informationen beeinträchtigt.

Einer der skandalössten kann als Leck weniger als 200 als Leck bezeichnet werden.000.000 personenbezogene Daten der amerikanischen Bürger. Diese Informationen wurden am Vorabend der Wahlen von der analytischen Gruppe gesammelt. Darüber hinaus erscheint fast jede Ressource auf die eine oder andere Weise, erscheint jedoch in allen Chroniken im Zusammenhang mit dem Verkauf oder Verlust personenbezogener Daten. Ob sie Fiktion sind - dies ist in vielerlei Hinsicht bereits eine Frage rhetorisch. Daher ist es noch einmal erwähnenswert, dass es erforderlich ist, sich mit den Verwendungsbedingungen im Detail vertraut zu machen und die an sie zur Speicherung übertragenen Informationen korrekt zu strukturieren/auszuwählen, bevor Sie Ihren Daten vertrauen.

So registrieren Sie sich und erhalten Zugriff

Kurz zerlegen die grundlegenden Probleme und Nuancen der Registrierung und Belastung von Objekten sind im Beispiel des beliebtesten "Google Drive" -Dienstes. Wie oben erwähnt, ist das Hauptmerkmal der betreffenden Technologie die Verfügbarkeit von Daten von jedem Punkt auf dem Planeten, an dem der Internetzugang vorhanden ist. Daher ist die optimalste Verwendung von "Google Drive" die Synchronisation der Cloud für alle verfügbaren Geräte, von denen sie Informationen aus dem "Speicher" herunterladen/entladen sollen. Das beliebteste Band "Somartphone", das weiter betrachtet werden sollte.

Registrierung und Download

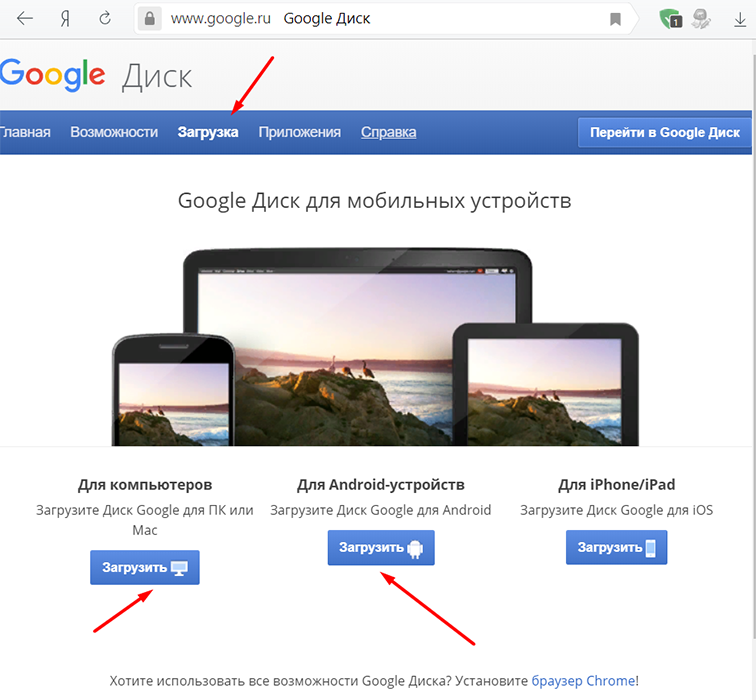

Das erste, was für die Arbeit erforderlich ist, ist ein aktives Konto, das auf der Website "https: // Konten registriert werden kann.Google.com ". Gehen Sie nach der Registrierung zum Abschnitt "Download" und laden Sie das Installateur für alle für die Verwendung geplanten Geräte zum Beispiel "für Computer" und "für Android -Geräte" herunter. Außerdem kann die Anwendung in "Google Play" und "App Store" heruntergeladen werden. Sie können mit dem Dienst in der Webversion auf der Website vollständig an einem Computer arbeiten. "Https: // drive.Google.com "das mit" inländischen "Anforderungen die bequemste Option.

Wird geladen

Nach dem ersten Start erhält der Benutzer 15 GB freier Speicherplatz, der mit maximalem Nutzen verwendet werden sollte, und laden nicht alles, was darauf gestoßen ist,. Um die Datei im Speicher herunterzuladen, müssen Sie Folgendes ausführen:

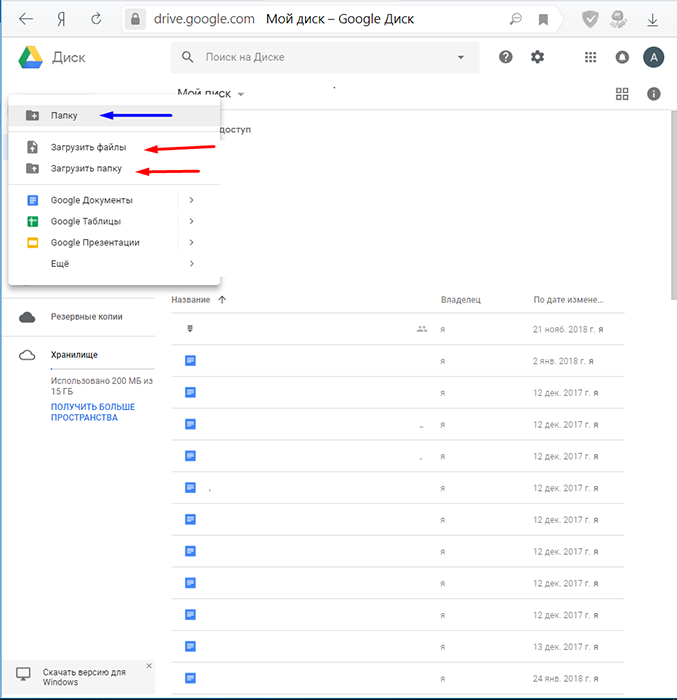

- "Für Webversion":

- POG in Ihr Konto und klicken Sie auf die Schaltfläche "+".

- Wählen Sie "Dateien hochladen" oder "den Ordner hochladen" und Objekte, deren Sicherheit Sie priorisieren können.

- Sie können zuerst den benötigten Ordner erstellen, öffnen und alle Objekte direkt herunterladen.

- Eine alternative Option überträgt einfach die gewünschte Datei/den gewünschten Katalog mit einer Maus in das aktive Browserfenster, in dem meine Festplatte geöffnet ist.

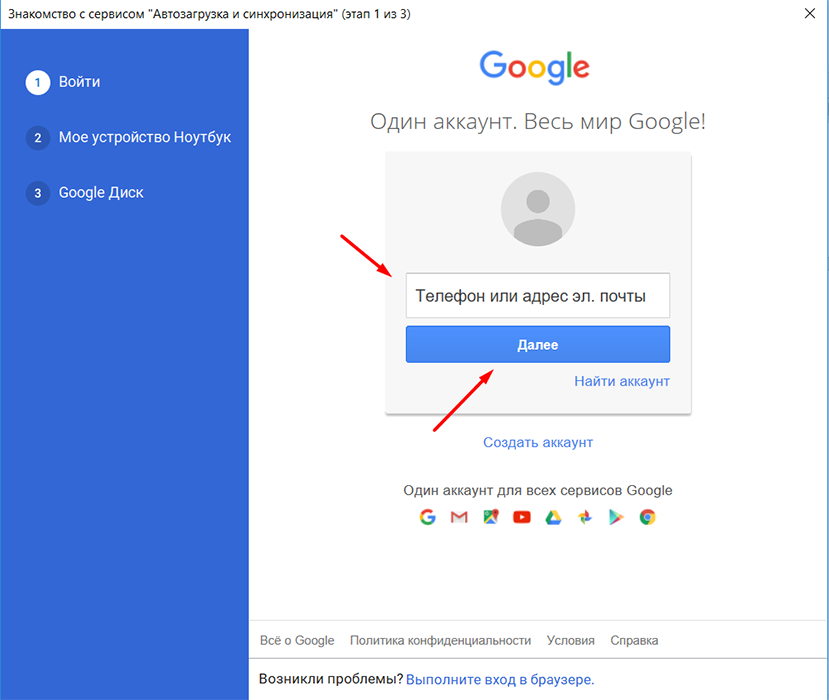

- "Version für PC":

- Nach der Installation wird das Anwendungssymbol im Tablett angezeigt.

- Öffnen Sie es und geben Sie das Login und das Passwort in Ihrem Konto ein.

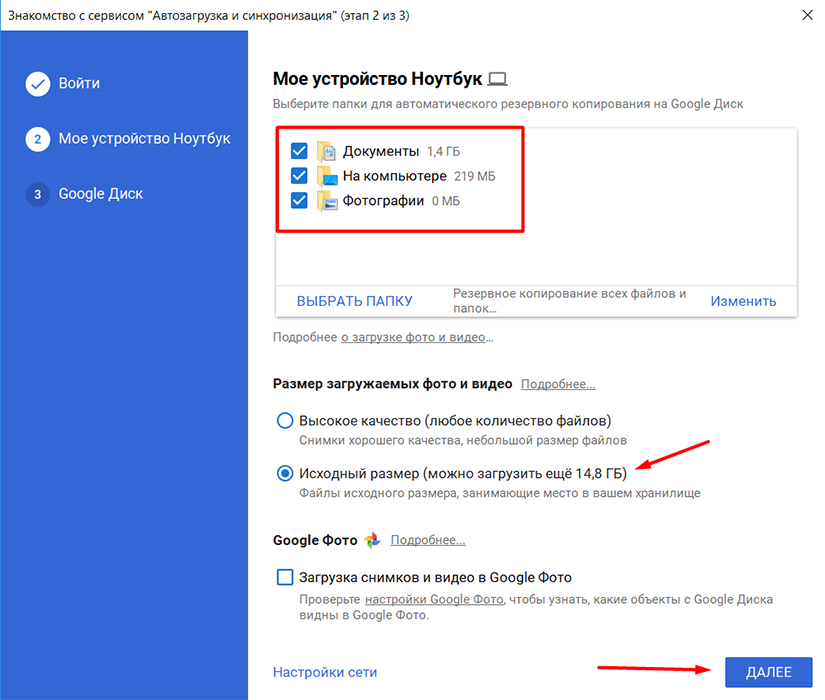

- In der zweiten Stufe wird die Anwendung vorgeschlagen, Ordner auszuwählen, deren Inhalt automatisch in den "Speicher" kopiert wird, wird automatisch kopiert.

- Von diesem Moment an werden alle Inhalte der ausgewählten Ordner automatisch kopiert.

- "Version für Android":

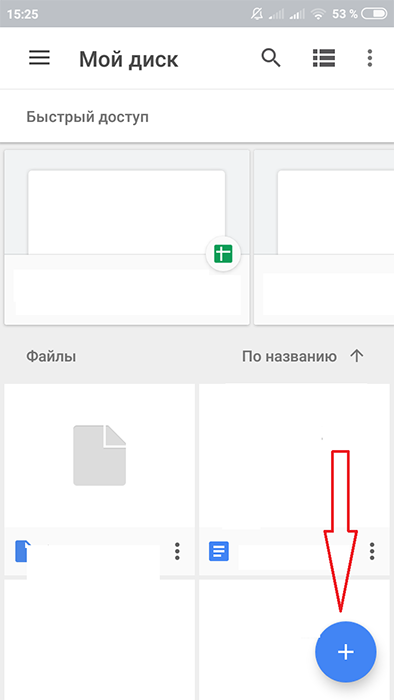

- Öffnen Sie die Google -Disk -Anwendung und kehren Sie wieder darin zurück.

- Öffnen Sie das Verzeichnis "My Disk" und klicken Sie auf die Schaltfläche "+", die sich in der unteren rechten Ecke des Bildschirms befindet.

- Wählen Sie die Kategorie und Datei/den Ordner, die Sie benötigen, und warten Sie, bis das Update fertiggestellt wird.

Zugang

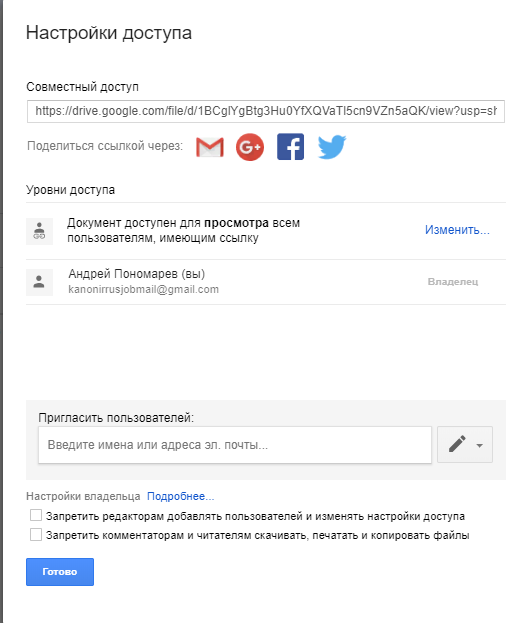

Nach der Implementierung der oben genannten Aktionen ist alles, was in der "Cloud" platziert wurde. Sie können jederzeit Zugriffseinstellungen vornehmen und das Recht zum Anzeigen und Herunterladen von Dateien an andere Benutzer des "Google" -Systems dafür (auf dem PC) geben:

- Klicken Sie in der gewünschten Datei oder des gewünschten Ordners auf die rechte Maustaste und klicken Sie auf "Joint Access".

- Wählen Sie die Art von Befugnissen, die beispielsweise bearbeitet oder anzeigen oder nur auf Einladung zugreifen können.

- Geben Sie im Block "Personen" die E -Mail -Adresse oder den Kontaktnamen ein, dessen Zugriff Sie öffnen, und klicken.

Es ist zu verstehen, dass auch wenn Sie Ihre eigene Datei löschen, weiterhin zur Verwendung per Link verfügbar sein wird. Daher müssen Sie für seine vollständige Zerstörung einen "Korb" öffnen und die Datei direkt daraus löschen.

Abschluss

Wie aus allen oben genannten Erscheinen hervorgeht, gibt es nichts Kompliziertes bei der Nutzung der betrachteten Dienste. In den meisten Fällen ist der gesamte Prozess automatisiert, was sehr bequem und effektiv ist. Das Letzte, was Sie wiederholen sollten, ist eine bewusste/bewusste Verwendung von Cloud -Speichern, die das beste Mittel sein wird, um die Vertraulichkeit Ihrer Daten zu gewährleisten.

- « So verwenden Sie das kostenlose Programm Litemanager, um Remote -Computer zu verwalten

- Fehlerversagen der Analyse des Android -Pakets - die Ursachen und Methoden der Lösung »