Die korrekte Verwendung des Grundes für das Kernsicherheitsprogramm zur Verfolgung von Malware

- 1115

- 318

- Thalea Steidl

Auch die besten Antiviren sind Werbeanwendungen manchmal sehr treu und sehen ihnen keinen Schaden an. Trotzdem ist der Benutzer nicht sehr erfreut, ständig Pop -UP -Banner zu beobachten und die Fenster zu schließen. Um die für ihr Erscheinungsbild verantwortliche Software zu verfolgen, wurden spezielle Anwendungen entwickelt, die mit der Firewall kompatibel sind. Eines davon ist Grund für die Kernsicherheit: Dann können Sie die Fähigkeiten und Funktionen ausführlicher lesen.

So laden Sie die Grundsicherheit des Grundes herunter und löschen Sie das Programm gegebenenfalls

Vor einiger Zeit wurde die Grundkernsicherheit kostenlos verteilt. Wenn Sie jetzt die offizielle Website besuchen, werden Sie feststellen, dass es Geld wert ist - sie verlangen nach 29 USD pro Jahr für das Programm (ca. 1800 Rubel). Es gibt Piratenversionen, die in Form von Archiven, Strömen und EXE -Dateien angeboten werden, aber sie haben ein bestimmtes Risiko - anstelle von Schutz können Sie zusätzliche Probleme bekommen.

Glücklicherweise bieten die Entwickler eine 30 -Tage -Demo -Version an, die übrigens nach dieser Zeit nicht aufhört zu arbeiten - lediglich einige der Funktionen verliert. Es ist einfach zu installieren und auf Wunsch, um die zu zahlende Lizenz zu verlängern. Dies geschieht so:

- Sie müssen zur Website der Gründe gehen.com und beachten Sie, dass zusätzliche Namen nicht der Domäne beigefügt werden sollten.

- Klicken Sie mit der Phrase auf den Link: Laden Sie kostenlos herunter, um die Testversion herunterzuladen, oder anzeigen Sie alle Produkte, um andere Pakete anzuzeigen.

- Klicken Sie nach Abschluss des Ladens auf die Datei und lassen Sie sie Änderungen vornehmen.

- Wählen Sie die Zunge aus, klicken Sie auf "Installieren" und warten Sie, bis das Paket ausgepackt ist.

- Das System informiert Sie über eine erfolgreiche Installation.

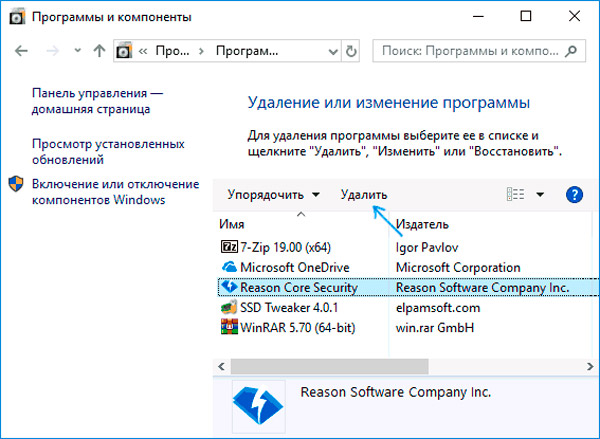

Überlegen Sie nun, wie Sie das Programm löschen:

- Wenn Sie Windows 7 haben, drücken Sie die Startkontroll-Panel-Programme-Uninstall ein Programm, wählen Sie die richtige aus der Liste aus und klicken Sie oben auf "Löschen".

- Wenn Sie Windows 8/10 haben, ist es besser, eine „Suche“ zu öffnen, dort zu fahren: „Bedienfeld“ (klassische Anwendung) und dasselbe tun.

Wenn die Software aus irgendeinem Grund nicht besucht werden möchte, probieren Sie Folgendes aus:

- Öffnen Sie den "Dirigenten" oder "Start", suchen Sie einen "Computer", klicken Sie darauf mit einer zusätzlichen Maustaste und gehen Sie zum Abschnitt "Administration" - "Service". Wenn der Grund für die Kernsicherheit in der Liste liegt, müssen Sie darauf klicken und "Stopp" auswählen. Dann können Sie zum Standard -Deinstal -Verfahren fortfahren.

- К к Und по в ще н е о бнарживаеsprochen. Sie sehen ein Fenster mit einer Frage, wenn Sie Software entfernen möchten. Nach einer positiven Antwort beginnt der Deinstal -Prozess.

- Sie können auch das Deinstallieren -Tool verwenden. Die Schnittstelle sieht fast dem Systemabschnitt "Löschen von Programmen" aus, aber es gibt eine spezielle Taste mit dem Bild eines Besens und der Inschrift "erzwungene Entfernung". Wählen Sie Grund für Kernsicherheit und klicken Sie auf dieses Symbol und starten Sie dann den PC neu.

Registerkarte "Zettel" für einen effektiven Systemschutz

Nutzung der Kernsicherheit der Vernunft

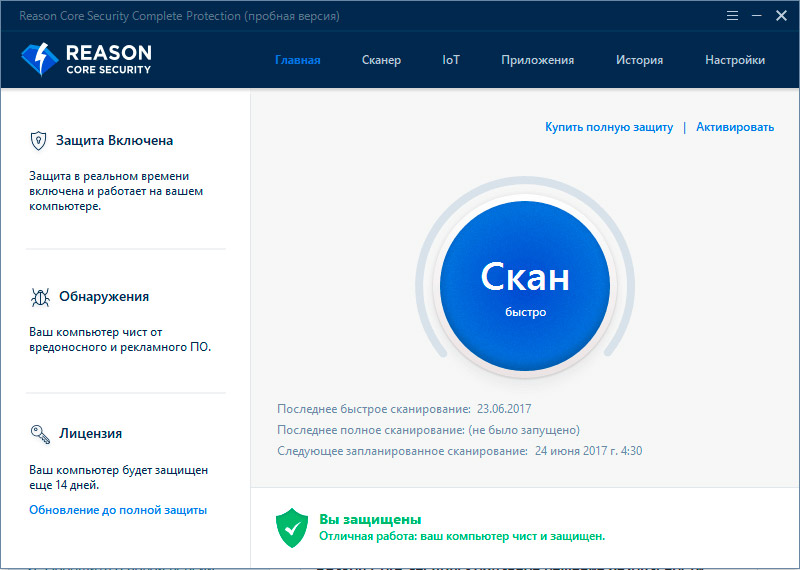

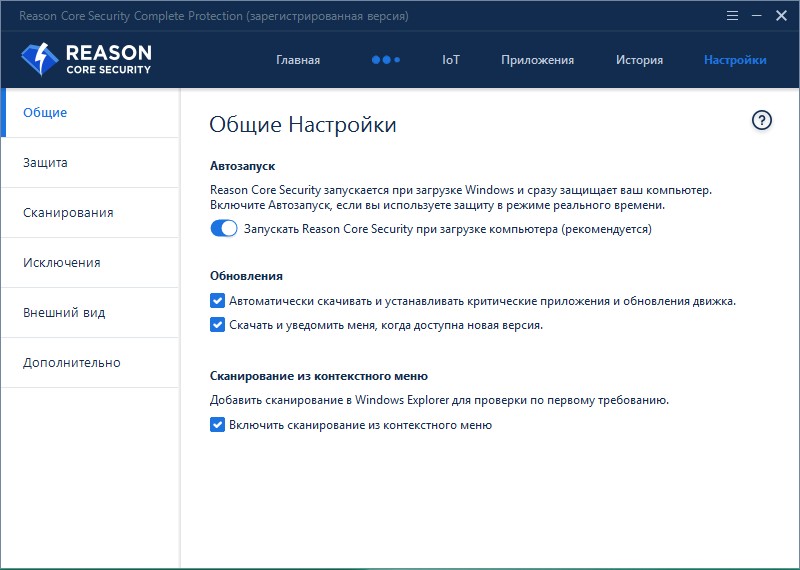

Standardmäßig wird das Programm zu Autorun hinzugefügt und beginnt mit dem System, um andere Anwendungen ständig zu steuern. Wenn dies nicht für Sie geeignet ist, klicken Sie auf Win+R und geben Sie die angezeigte Zeile ein: msconfig. Sie sehen vor Ihnen eine Liste aller Software in einer Buslast und können den Überschuss entfernen. In diesem Fall müssen Sie jedoch regelmäßig die Grundsicherung des Grundes starten und die Anwendungen manuell überprüfen.

Wenn sich das Programmfenster öffnet, können Sie oben und links alle Abschnitte und Tools für die Arbeit mit Anwendungen sehen:

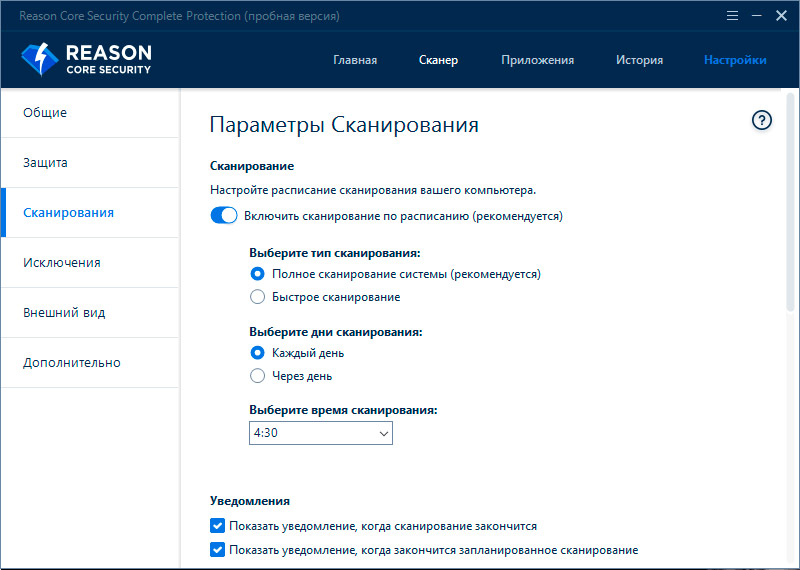

- Mit "Scanner" oben ermöglicht es Ihnen, den aktuellen Stand des Computers und das Vorhandensein einer bedrohlichen Software zu überprüfen. Beginnen Sie einfach und warten Sie auf die Ergebnisse, wenn Sie nicht wissen, welches der Grund für das seltsame Verhalten des Computers war.

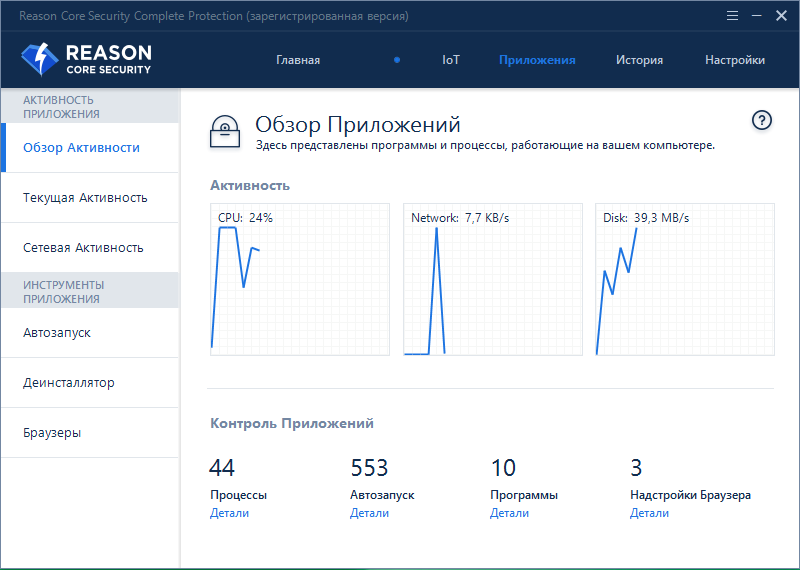

- Die obere Anwendung "Anwendung" ist eine Liste von allem für Sie, die installiert ist, einschließlich versteckter, und markiert sie mit Marken: "Es gibt eine Bedrohung", "Es gibt keine Bedrohung".

- Links befindet sich das Menü für direkte Manipulationen. Automobe zeigt, dass es zusammen mit dem Betriebssystem lädt und wie sicher es ist.

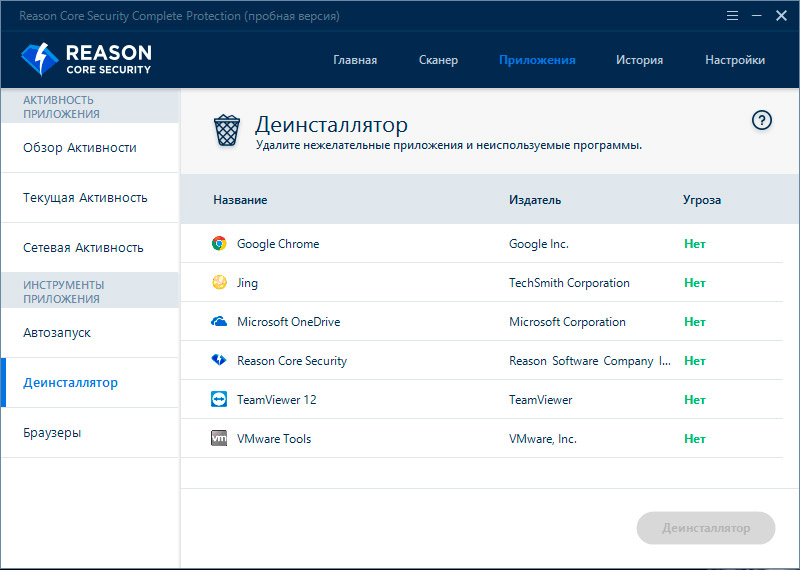

- "Deinstalos" kann Software löschen, was schwierig ist, den Standardweg zu beseitigen.

- Auf der Registerkarte Browser werden die Startseite, die Erweiterung, die Einstellungen und die Software angezeigt, die die Änderung der Startseite beeinflusst haben.

- IoT bietet eine Liste von Geräten, die mit Ihrem Internetnetzwerk verbunden sind, und bewertet sie aus der Sicht der Sicherheit.

- In "History" finden Sie Informationen zu Überprüfungen und Problemen, die gefunden wurden.

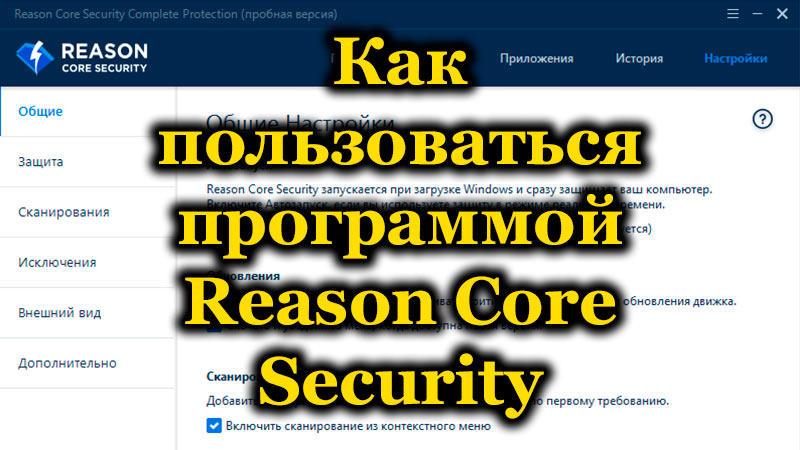

- In den "Einstellungen" können Sie die Software aus Quarantäne hinzufügen oder entfernen, die Ausnahmen usw. anpassen. P.

Eine Anweisung in Form eines Fragezeichens ist an jedes Element beigefügt - drücken und lesen Sie die interessierenden Informationen.

.

- « Was sind SVG -Dateien und welche Programme öffnen sie?

- Festlegen der PPTP -Verbindung im Windows -Betriebssystem »