Der Konfigurationsvorgang und die Verwendung durch Google Authenticator

- 942

- 158

- Mike Kuske

Google, monopolisieren Sie den Softwaremarkt für verschiedene Spektren und implementieren viele seiner Projekte erfolgreich. Zusätzlich zu allen bekannten Arten von Postkunden oder Suchdienst gibt es viele verschiedene Projekte und Softwaretypen, die für einen gewöhnlichen Benutzer äußerst nützlich sind. Eines dieser nützlichen Produkte ist eine Anwendung für mobile Geräte namens Google Authenticator, die jedoch bei den Verbrauchern, wie dem oben genannten Mail -Client, keine würdige und verdiente Aufmerksamkeit erhielt. In diesem Artikel werden wir über diese unverdientes Aufmerksamkeit der Entwicklung des Riesen und des Leiters unter den Softwareentwicklungsunternehmen "Google" sprechen.

Zweck- und Installationsverfahren

"Google Authenticator" ist ein Produkt aus der Kategorie "Sicherheitstools", das personenbezogene Daten implementiert, indem ein zweistufiges Authentifizierungssystem implementiert wird. Die Essenz dieser Anwendung ist so einfach wie möglich. Der Benutzer, der eine autorisierte Zulassung zu personenbezogenen Daten erhält, mit Ausnahme von Autorisierungsdaten (Anmeldung und Passwort), gibt die Behörde ein, die die Behörde bestätigt, die der Benutzer selbst erfunden oder generiert hat. Mit dieser zweistufigen Authentifizierung können Sie den Erhalt eines nicht autorisierten Zugriffs unterdrücken, wenn die Hauptautorisierungsdaten absichtlich oder unbeabsichtigt beeinträchtigt wurden. Natürlich ist es erwähnenswert, dass die Verwendung dieser Software eine gewisse Verantwortung des Benutzer selbst hat.

Wenn Sie Bewertungen über das betrachtete Produkt lesen, finden Sie leider viele Benutzer, die sich beschweren, dass nach dem Zurücksetzen der Einstellungen Schwierigkeiten bei der Wiederherstellung des Zugriffs auf die für sie erforderlichen Netzwerkressourcen auftreten. In diesen Momenten entspricht die Verantwortung, was darauf hindeutet, dass es erforderlich ist, die Sicherheit der Verschlüsselung und Wiederherstellung des Zugangs zu erfüllen. "Backap wird die Welt retten" - Diese Aussage muss in dieser Informationszeit immer berücksichtigt werden.

Installation und primäre Einstellung

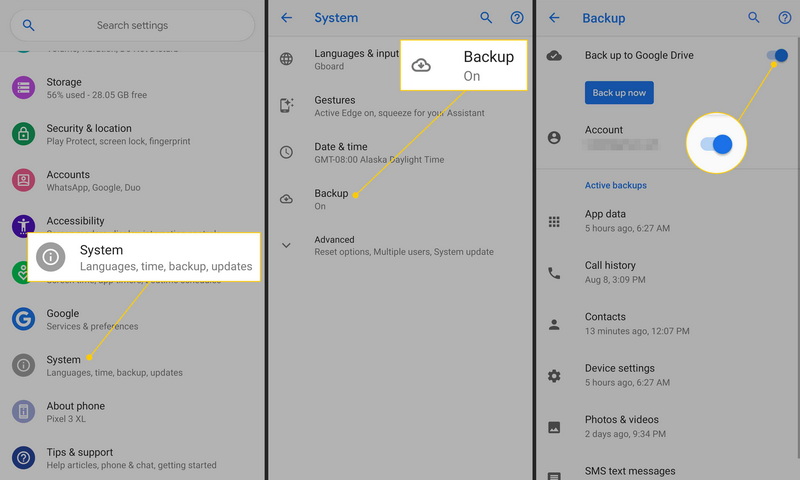

Um die Installation zu starten, müssen Sie je nach verwendeten Gerät und Betriebssystem "Google Authenticator" in "Play Market" oder "App Store" herunterladen. Das Installationsverfahren ist automatisch, da alle Produkte in den Katalogen der genannten Geschäfte verfügbar sind, sodass der Benutzer nur auf den Abschluss des Downloads und der Installation warten und schließlich den Durchgang der Inspektion für die Sicherheit der heruntergeladenen Anwendung bestätigen kann. Das weitere Konfigurationsverfahren ist ebenfalls nicht von hoher Komplexität und sieht wie folgt aus (zum Beispiel des Android -Betriebssystems):

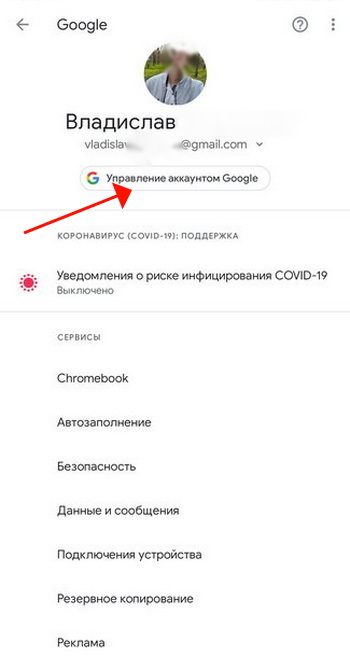

- Öffnen Sie auf dem Gerät mit dem Android -Betriebssystem die "Einstellungen" und wechseln Sie in den Abschnitt "Google" -"Google Account Management"

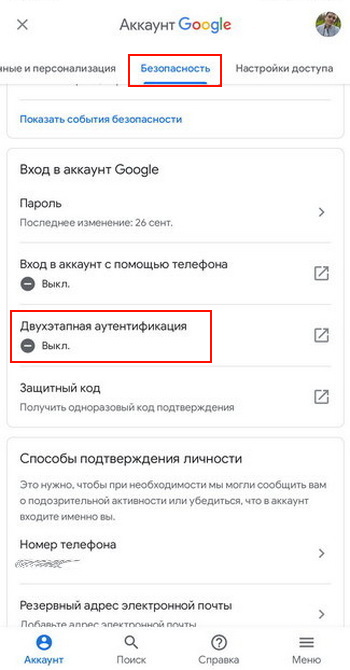

- Gehen Sie als Nächstes in den Sicherheitsabschnitt und wählen Sie den Eingang zum Google -Konto aus

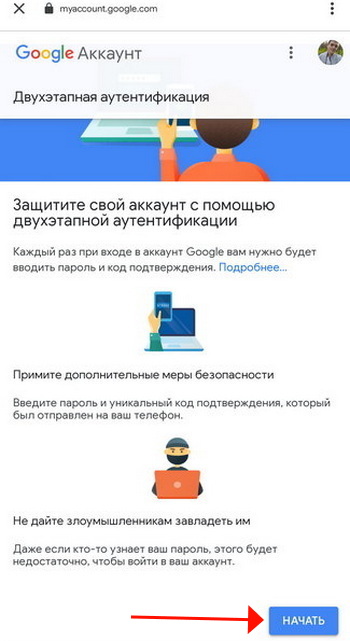

- Schalten Sie den Parameter "Zwei -Stufe -Authentifizierung" ein und bestätigen Sie, wenn er angefordert wird, den Eingang der Autorisierungsdateneintritt zum Google -Konto

- Dies kann beispielsweise mit einem Computer und einem Webbrowser erfolgen, in dem es ausreicht, sich in Ihrem Konto anzumelden und nach Analogie eine zusätzliche Bestätigung des Eingangs ermöglichen.

Nach der Bestätigung ist, dass alle Manipulationen erfolgreich waren, Sie sollten mit dem Google Authenticator mit dem zu betrachtenden Zugriff fortfahren, und dies muss durchgeführt werden:

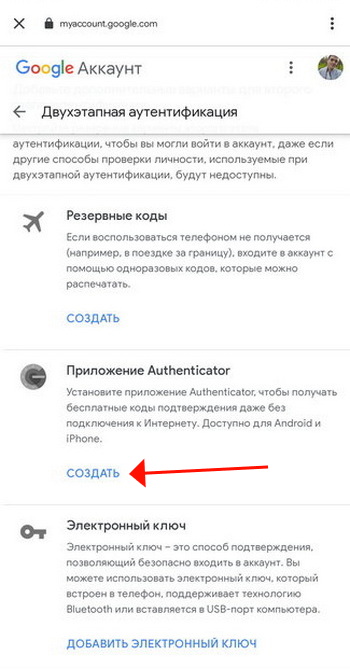

- Gehen Sie zu den Kontoeinstellungen und wählen Sie in den vorgeschlagenen Optionen für die zweite Stufe "Authenticator Application"

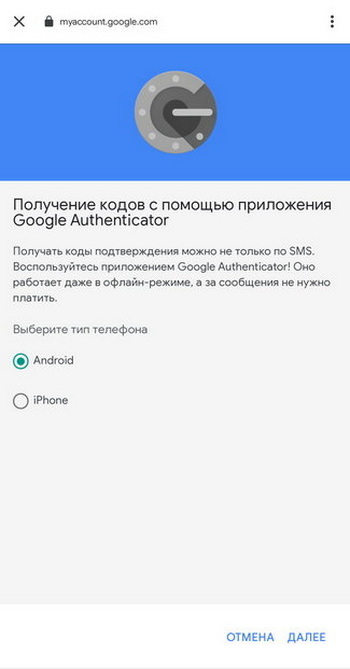

- Wählen Sie den verwendeten Telefontyp aus - "Android" oder "iPhone";

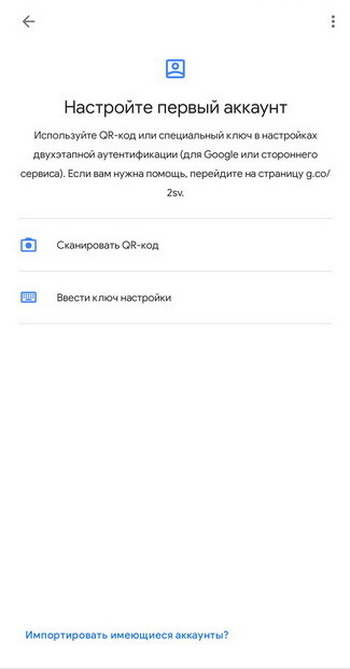

- Im nächsten Schritt wird der QR -Code -Scanner vorgeschlagen, um den generierten Code mithilfe der Anwendung selbst auf dem mobilen Gerät zu scannen

- Öffnen Sie die Anwendung und wählen Sie den Abschnitt "Konto hinzufügen". Wählen Sie dann "den Barcode scannen" oder "die Schlüssel eingeben", je nachdem, was in einem Schritt oben aktiviert wurde

- Bestätigen Sie abschließend die Manipulationen, um die Einstellungen abzuschließen.

Weitere Aktionen hängen davon ab, welche Ressource die zwei betrachtete Authentifizierung verwendet hat. Zum Beispiel zur Genehmigung in "Google Mail.Com "Sie müssen das Hauptanmeldung und das Hauptkennwort eingeben und den Eingang mit dem Code bestätigen, der in der Anwendung auf dem mobilen Gerät generiert wird. Die Einstellungen können als abgeschlossen angesehen werden.

Erholung

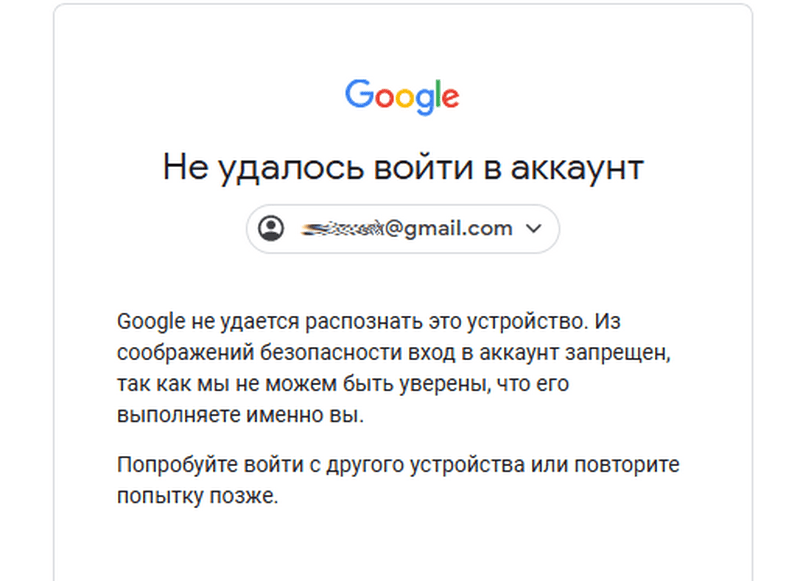

Wiederholen Sie noch einmal die Verantwortung, die bereits zuvor erwähnt wurde. Es wird jedem Benutzer hinsichtlich der Implementierung von Maßnahmen zugewiesen, um die Sicherheit seiner Daten zu gewährleisten. Unter Berücksichtigung dessen muss berücksichtigt werden, dass die Besonderheiten dieser Anwendung nicht die Erhaltung von Codes/Passwörtern auf einigen Servern implizieren, da all dies nur im Speicher des Telefons oder des Tablets erhalten bleibt, was wiederum dazu führt Die Unmöglichkeit, Daten wiederherzustellen, wenn die Anwendung gelöscht wird oder die Einstellungen auf die Werkswerte zurückgesetzt werden. Die Schlussfolgerung, dass Google keine Restaurierungsinstrumente implementiert und alle Konsequenzen und Möglichkeiten, Zugriff auf eine Website zu erhalten (bei der zuvor die Zwei-Faktor-Authentifizierung verwendet wurde), werden den Schultern des Kontos und der Verwaltung des Kontos zugewiesen) Netzwerkressource. Wenn die betrachtete Funktionen an Websites verwendet wurde, die keinen Zugang zu Finanztransaktionen ermöglichen, wird wahrscheinlich die Verwaltung zur Besprechung und nach Erhalt bestimmter Beweise (Screenshots, Fotos, RPD) Zugriff auf das Konto gewährt. Online -Shops oder Zahlungsdienste sind in diesem Fall sehr widerstrebend zu der Sitzung, die berücksichtigt werden müssen.

Abschluss

"Google Authenticator" ist also eine bedingungslos vielversprechende Entwicklung, obwohl er 2010 ins Leben gerufen wurde. Gleichzeitig ist dies jedoch immer noch genug Rohprodukt, das obligatorische Verbesserungen erfordert, insbesondere um Zugriff auf die Datenwiederherstellung zu gewährleisten. Natürlich wird eine solche Funktionalität die tatsächliche Sicherheit verringern, über die Google in diesem Produkt besorgt ist, und in gewissem Maße die Vorteile der Anwendung. Dies erhöht jedoch die Anzahl der aktiven Benutzer. Aber Google möchte die Qualität des Schutzes in dieser Angelegenheit zum Herunterladen aufgeben, dies ist bereits eine rhetorische Frage, und nur die Zeit wird die Antwort darauf gegeben.

https: // www.Youtube.Com/Uhr?V = H0BPFRADOAK

- « Ändern der Größe und Schrift der Desktop -Tabellenfenster

- Ordnungsgemäßer Schutz des Browserkennworts »