Entfernen des Virusprogramms Unbekämpfung

- 3094

- 558

- Kayra Caspers

Oft achtet der Benutzer auf der Suche nach dem erforderlichen Softwareprodukt im Internet keine Aufmerksamkeit auf die Website, von der die gefundene Anwendung heruntergeladen wird. Der Trend, verschiedene Arten von Virenprogrammen zu fördern. Heute ist es einfach unmöglich, ein wirklich nützliches Programm kostenlos herunterzuladen, das unabhängig auf einem Computer installieren würde. Tatsächlich ist die gesamte Software, die versucht, das Gerät ohne die Kenntnis des Eigentümers zu durchdringen, schädlich und hat nur einen negativen Einfluss auf das System insgesamt. Eine dieser Anwendungen, die sich insbesondere im Internet ausbreiteten. Bei der ersten Erkennung sollte ein solches Virus sofort entfernt werden.

Bei der Installation von Versorgungsunternehmen Dritter -Party erlauben Benutzer häufig Malware auf dem PC

Zweck eines viralen Softwareprodukts

Deaktivieren Sie wie die meisten anderen Viren in China Wurzeln. Skrupellose Programmierer und Hacker des Middle Kingdoms kürzlich mit beneidenswerter Regelmäßigkeit veröffentlichen eine neue virale Software im Internet, die sehr schwer zu erkennen ist und schwer aus dem Computer zu entfernen ist. Trotz der Tatsache, dass die Anwendung zunächst in der Praxis im Gegenteil sehr nützlich erscheinen mag, kann sie dem Eigentümer schaden lassen.

Die Entwickler stellen sicher, dass das Programm insbesondere viele Vorteile hat, es kann automatisch „zusätzliche“ Scheckstoffe aus nahezu allen installierten Anwendungen entfernen. In Anbetracht dessen kann ein unaufmerksamer Benutzer nicht mehr befürchten, dass verschiedene Virenstandorte und zusätzliche unnötige Software auf seinem Gerät installiert werden.

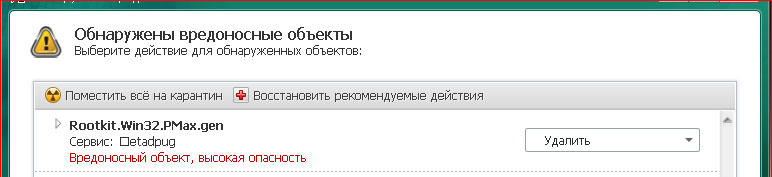

Wie die Zeit zeigt, ist Deaktivierung jedoch ein Virusprogramm. Nachdem Sie es mit den berühmtesten Antiviren überprüft haben, die ihre Wirksamkeit im Kampf gegen wenig bekannte Softwareprodukte bewiesen haben, wird klar, dass „Schutz“ Ungeworfen als Virus erkennt.

Die installierte chinesische Software "versteckt" dritte Teilnehmeranwendungen, die im Hintergrund auf den Computer heruntergeladen werden. Insbesondere sind Angreifer den in Suchmaschinen eingegebenen Anfragen bekannt (mit Ausnahme von Webressourcen mit dem höchsten Grad an Schutz). Einige Tage später kann der Benutzer die erhöhte Anzahl von Werbespannern auf allen Websites und Popups beachten. Das böswillige Programm legt unabhängig voneinander Plugins und Erweiterungen fest, ändert die Einstellungen von Internetanlagen.

Im Hintergrund der Software ist ständig funktionsfähig.

Der Prozess der Entfernung des Virus

Es wird besser sein, wenn der Benutzer, der auf seinem Computer Deaktivierter entdeckt hat, sofort versucht, ihn zu entfernen. Es ist erwähnenswert, dass es sehr schwierig ist. Die vollständige Reinigung des Geräts erfolgt in wenigen Schritten. Zuerst ist es erforderlich:

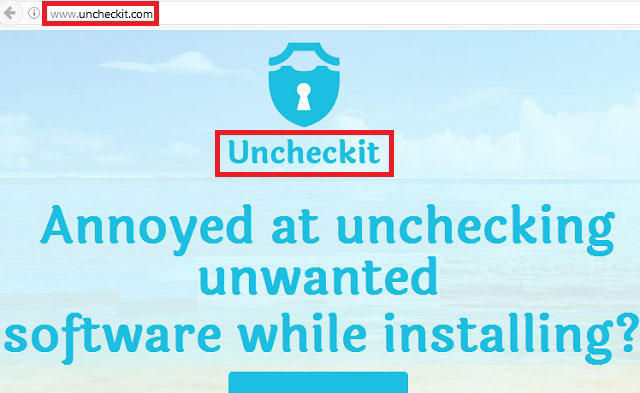

- Schalten Sie den "Dispatcher" durch gleichzeitiges Drücken auf drei Schlüssel (Strg+Alt+del) ein. Zeigen Sie die Anwendung in einem erweiterten Modus an, indem Sie die Schaltfläche "Weitere" lesen

- Untersuchen Sie sorgfältig alle in den RAM geladenen Prozesse, um aus nützlicher Software zu erkennen, was durch Deaktivierung erstellt wurde. Wie die Praxis zeigt, kann das Programm einen ganzen Baum von Prozessen bilden, unter dem es Untreue gibt.Exe, deaktivitinst.exe und andere.;

- Alle Aktionen, die mit dem bloßen Auge gefunden werden konnten, sollte notiert und auf die Taste „Aufgabe entfernen“ gedrückt werden

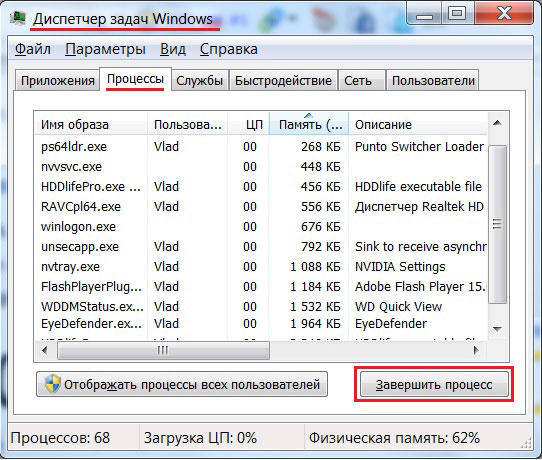

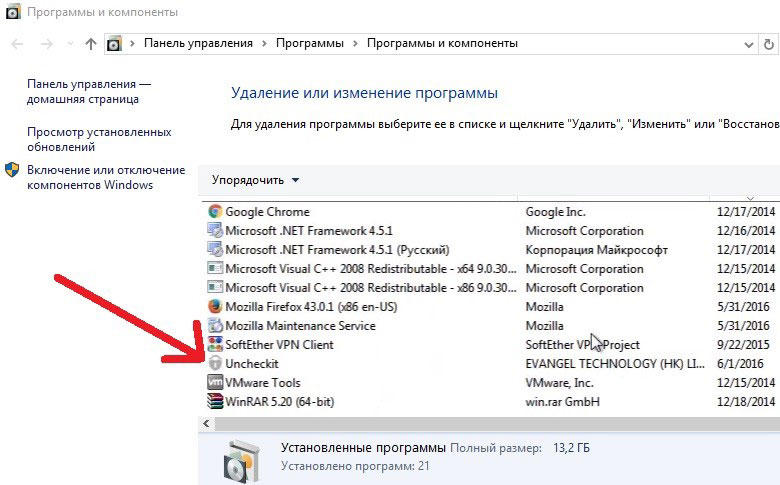

- Im Abschnitt "Löschen von Programmen", der über das "Bedienfeld", das sich hauptsächlich im Schaltfläche "Start" befindet.

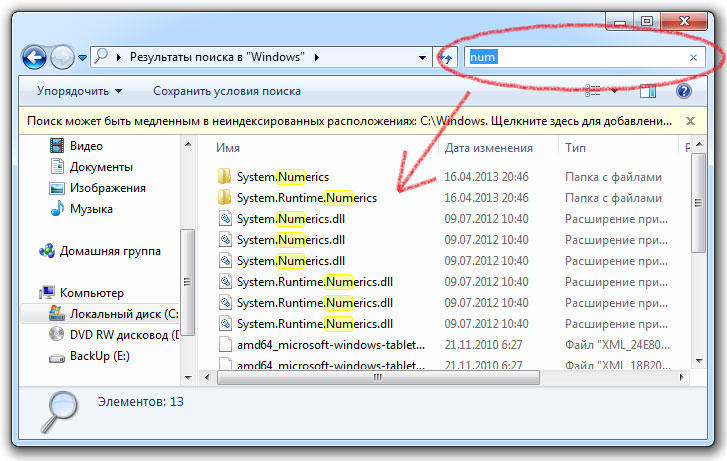

Zusätzlich zu all dem oben genannten ist es nicht überflüssig, um die Systemdiskette auf verdächtige Dateien zu überprüfen, die sich auf das Deaktivieren beziehen. Wenn Sie es schaffen, solche Daten zu erkennen, müssen sie sofort löschen. Wenn solche Dateien nicht gefunden werden, können Sie zum nächsten Punkt gehen.

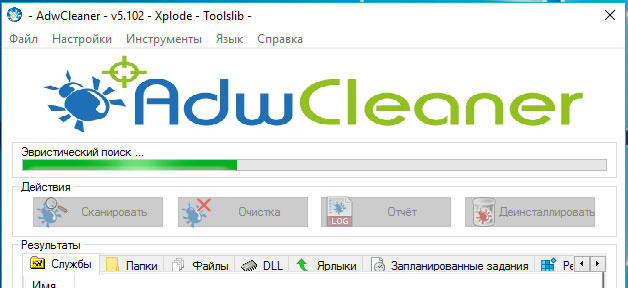

Durch die vollständige Reinigung des Computers können Drittanbieter-Versorgungsunternehmen, die sich auf die Entfernung von viralen Anwendungen spezialisiert haben. Nach der Installation der anwesenden PC -Software und des Ladens müssen Sie das Gerät mittels "Scan" -Taste scannen. Einige Minuten nach der vollständigen Analyse aller im System verfügbaren Dateien müssen Sie die erkannte Virussoftware loswerden.

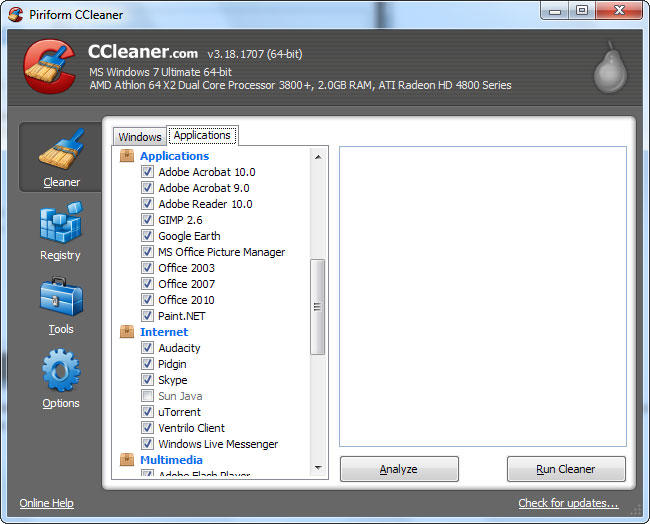

Alle oben genannten Aktionen reichen aus, um den Computer ungeschickt zu löschen und zu reinigen. Eine weitere qualitativ funktionierende Anwendung - Cleaner wird dazu beitragen, die echte Sauberkeit des Geräts zu überprüfen. Sie kann aus der offiziellen Webressource in der Testversion heruntergeladen werden. Mit diesem Softwareprodukt können Sie eine vollständige Überprüfung der Internetanlagen und der Registrierung durchführen. Das Entfernen aller Browser vom Desktop stört die Entfernung der unnötigen chinesischen Software nicht. Auf der Systemscheibe sollten neue Aufzüge direkt von den Ordnern erstellt werden, in denen sie sich befinden.

Das resultierende Verfahren sollte ein Neustart des Computers sein.

Vorsichtsmaßnahmen

Um anschließend keine Zeit zu verbringen, um virale Anwendungen wie Unbekämpfung zu entfernen, müssen Sie die Webressourcen, aus denen der Software -Benutzer geladen wird. Es ist unerwünscht, auf die Hilfe der beliebten Torrent -Tracker zurückzugreifen. Wenn ich die Datei von einer dritten -Party -Ressource herunterladen musste, muss sie vor der Installation mit Antivirus überprüft werden.

Während der Installation müssen Sie auf die in der Lizenzvereinbarung enthaltenen Informationen achten, da dort die Zustimmung der Verbraucher mit der Installation zusätzlicher "Partnerschaft" -Software angezeigt wird. Sie sollten das Programm nicht im automatischen Modus installieren. Es ist besser, eine „selektive Installation“ zu bevorzugen, mit der Sie die im Hauptprogramm versteckten auferlegten Anwendungen ablehnen können.

Abschluss

Der Computer muss ständig auf das Vorhandensein von Viren überprüft werden. Es sollte daran erinnert werden, dass das operatives Virusprogramm mit größerem Wahrscheinlichkeitsgrad in das Gerät fällt, in dem es ein anderes typisches bösartiges Produkt gibt.

- « Erstellen von Datenbanken in Microsoft Access

- Ordnungsgemäße Entfernung von HAO123.Com aus dem Browser »