Auswählen und Einrichten der Netzwerkauthentifizierung

- 2459

- 484

- Jesper Ehrig

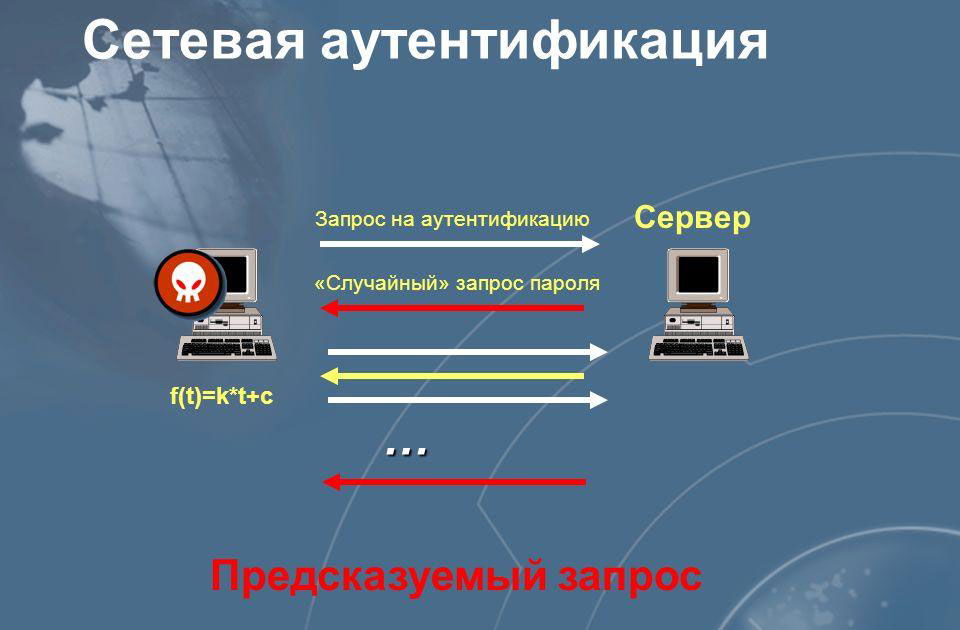

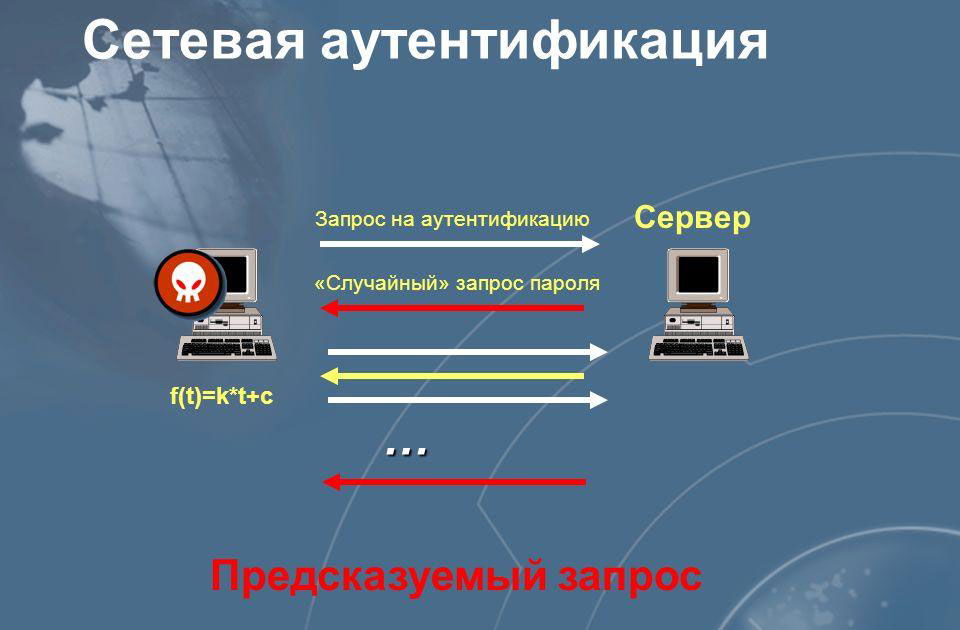

Die Netzwerkauthentifizierung ist das, was eine große Anzahl von Internetnutzern täglich ausgesetzt ist. Einige Leute wissen nicht, was dieser Begriff bedeutet, und viele vermuten nicht einmal seine Existenz. Fast alle Benutzer des World Wide Web beginnen einen Arbeitstag mit der Tatsache, dass sie authentifiziert sind. Es ist erforderlich, wenn Sie Post, soziale Netzwerke, Foren und andere Dinge besuchen.

Benutzer stehen jeden Tag mit Authentifizierung, ohne sie selbst zu vermuten.

Was bedeutet die Wortauthentifizierung und das Prinzip der Arbeit?

Die Authentifizierung ist eine Prozedur, mit der Benutzerdaten überprüft werden, beispielsweise beim Besuch einer oder einer anderen Ressource des globalen Netzwerks. Sie versöhnt Daten, die im Webportal gespeichert sind, mit denen, die vom Benutzer angegeben sind. Nachdem die Authentifizierung bestanden wurde, erhalten Sie Zugriff auf die eine oder andere Informationen (z. B. Ihre Mailbox). Dies ist die Grundlage für jedes System, das auf Programmebene implementiert wird. Oft verwendet der angegebene Begriff einfachere Werte, wie z. B.:

- Genehmigung;

- Authentifizierung.

Um sich einer Authentifizierung zu unterziehen, müssen Sie ein Login und ein Passwort für Ihr Konto eingeben. Abhängig von der Ressource können sie signifikante Unterschiede voneinander aufweisen. Wenn wir identische Daten auf verschiedenen Websites betreiben, werden Sie sich durch Angreifer in Gefahr für Ihre persönlichen Daten in Gefahr bringen. In einigen Fällen können diese Informationen für jeden Benutzer automatisch ausgestellt werden. Um die erforderlichen Daten einzugeben, wird in der Regel ein spezielles Formular für die Ressource des globalen Netzwerks oder in einer bestimmten Anwendung verwendet. Nach dem Eintritt der erforderlichen Informationen werden sie an den Server gesendet, um mit denen zu vergleichen, die sich in der Datenbank befinden. Wenn sie zusammenfielen, erhalten Sie Zugang zum geschlossenen Teil der Website. Durch die Eingabe falscher Daten meldet die Webressource einen Fehler. Überprüfen Sie ihre Korrektheit und geben Sie erneut ein.

Welche Netzwerkidentifikation zu wählen

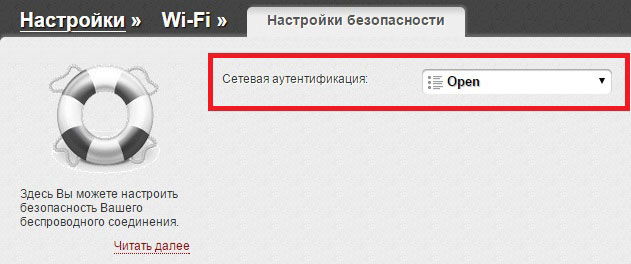

Viele Menschen denken darüber nach, welche Netzwerkidentifikation Sie wählen sollen, da es verschiedene Arten gibt. Zuerst müssen Sie sich für einen von ihnen entscheiden. Basierend auf den erhaltenen Informationen entscheidet alle für sich selbst, welche Option zum Stoppen. Einer der neuesten Standards der Netzwerkauthentifizierung ist IEEE 802.1x. Er erhielt für fast alle Entwickler von Geräten und Softwareentwicklern große Unterstützung. Dieser Standard unterstützt 2 Authentifizierungsmethoden: Öffnen und verwenden ein Kennwort (Schlüssel). Im Falle einer offenen Methode kann eine Station eine andere Verbindung herstellen, ohne zu autorisieren müssen. Wenn dies nicht zu Ihnen passt, muss die Methode mit dem Schlüssel entsorgen müssen. Bei der letzten Option wird das Kennwort durch eine der Methoden verschlüsselt:

- WEP;

- Wpa-personal;

- Wpa2-personal.

Die am besten geeignete Option kann auf jedem Router installiert werden.

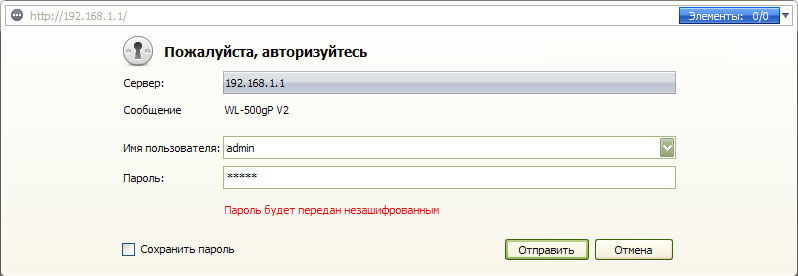

Wir gehen zu den Einstellungen des Routers

Sogar ein unvorbereiteter Benutzer produziert problemlos alle erforderlichen Konfigurationen. Um das Gerät zu starten, müssen Sie es mit einem Kabel an einen PC anschließen. Wenn diese Aktion ausgeführt wird, öffnen Sie einen Webbrowser und wählen Sie http: // 192 in der Adresszeile.168.0.1, dann klicken Sie auf die Eingabetaste auf. Die angegebene Adresse ist für fast jedes Gerät geeignet, aber genauere Informationen können in den Anweisungen gelesen werden. Übrigens ist diese Aktion nur eine Authentifizierung, nach der Sie Zugriff auf die geschlossenen Informationen Ihres Routers erhalten. Sie sehen eine Anfrage an die Eingabe in der Schnittstelle, mit der Sie die erforderlichen Einstellungen ausführen können. Wenn niemand die Anmeldung und das Passwort geändert hat, verwenden fast alle Modelle verschiedener Verbindungen den Word -Administrator in beiden Feldern. Der gekaufte Router verfügt über ein offenes drahtloses Netzwerk, damit jeder eine Verbindung dazu herstellen kann. Für den Fall, dass dies nicht zu Ihnen passt, muss es geschützt werden.

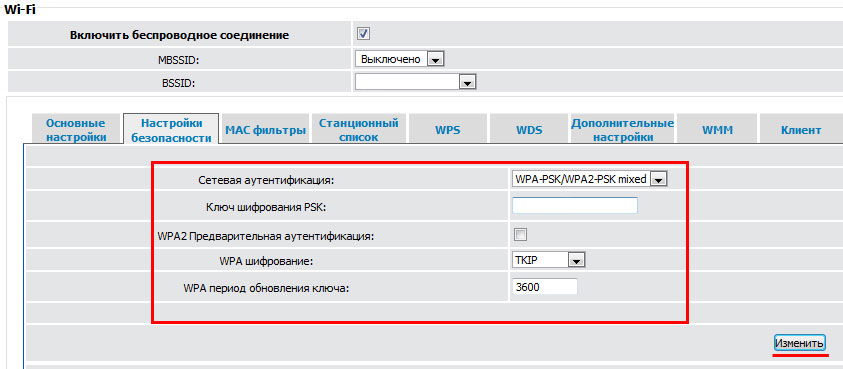

Wir schützen das drahtlose Netzwerk

In verschiedenen Modellen können sich die Namen des Menüs und des Untermenüs unterscheiden. Zuerst müssen Sie zum Router-Menü gehen und die Wi-Fi-Wireless-Netzwerkeinstellungen auswählen. Wir geben den Namen des Netzwerks an. Es wird von allen drahtlosen Geräten gesehen, die mit dem Gerät verbunden sein müssen. Als nächstes müssen wir eine der Verschlüsselungsmethoden auswählen, deren Liste oben angegeben ist. Wir empfehlen den Betrieb von WPA2-PSK. Das angegebene Regime ist eines der zuverlässigsten und universellsten. Im entsprechenden Feld müssen Sie den von Ihnen erfundenen Schlüssel eingeben. Es wird verwendet, um eine Verbindung zum drahtlosen Gerät des Geräts mit Ihren Geräten herzustellen (Smartphones, Laptops, Tablets und andere Geräte). Nachdem alle oben genannten Aktionen abgeschlossen sind, wird das drahtlose Netzwerk vollständig vor einer nicht autorisierten Verbindung dazu geschützt. Niemand kann Ihren Datenverkehr verwenden, ohne das Authentifizierungskennwort zu kennen.

Damit das installierte Passwort Ihr Netzwerk vor einer nicht autorisierten Verbindung schützt, muss es aus einer ausreichend großen Anzahl von Zeichen bestehen. Es wird empfohlen, nicht nur Zahlen, sondern auch die Buchstaben der oberen und unteren Register zu verwenden.

- « Wie man einen Tenda -Router aufstellt

- Die Tastatur auf dem Laptop funktioniert nicht aus Gründen und Möglichkeiten zur Lösung »