Überprüfen Sie die Comodo Firewall -Vorteile und Betriebsmerkmale des Programms

- 1517

- 23

- Mick Agostini

Um den sicheren Betrieb der Internetressourcen zu gewährleisten, setzt jeder verantwortungsbewusste Benutzer auf seinem Firewall -PC oder seinem Antivi -Produkt eine akzeptable Schutzoption der vorgeschlagenen Entwickler aus. In diesem Artikel werden wir über ein Produkt sprechen, das die Zuverlässigkeit des Schutzes vor dem Hintergrund ähnlicher, nämlich über Comodo -Firewall, seine Vorteile und Unterschiede, Merkmale der Installation, Konfiguration und Betrieb erfolgreich unterscheidet.

Oppospts Comodo Firewall

Die grundlegende Aufgabe von Firewall ist ein zuverlässiger Computerschutz vor externen Bedrohungen, die viele in den Internetressourcen enthalten. Natürlich ist ein grundlegender und wirksamer Schutz die Hauptqualitäten, die die Popularität eines Produkts untermauern. Warum genau die Comodo -Firewall aus der Auswahl ähnlicher Instrumente in Bezug auf Zweck- und Verteidigungskriterien ausgewählt werden sollte, liegt in den wichtigsten Funktionen des Produkts:

- Das Produkt dient als grundlegendes Verteidigungsinstrument aus Internet -Hämmern jeder Kategorie, einschließlich aus neuen Modifikationen von Viren.

- Das Produkt auf höchster Ebene implementiert die Möglichkeit, "zweifelhafte" Codes über einen speziellen Cloud -Service zu überprüfen und zu scannen.

- Comodo Firewall hat die sogenannten „weißen“ Codes, von denen die Anzahl mehr als fünfzehn Millionen beträgt, wodurch Software ein nicht autorisiertes Element erkennen kann, das versucht, in das System einzudringen und in der Startphase der Implementierung in der Software zu blockieren.

- Ein leistungsstarkes und zuverlässiges System zum Erkennen und Filtern von Paketen garantiert Sicherheit, indem sie Verbindungen von zweifelhaften Adressen blockieren.

- Comodo Firewall ist für alle Versionen von Betriebssystemen optimiert, einschließlich für Windows 10.

Zusätzlich zu diesen Funktionen ist der Vorteil des Produkts das aktive und regelmäßige Update der Entwickler, die auf die Wahrnehmung und Identifizierung neuer "gefährlicher" Elemente abzielen, die täglich im Netzwerk erscheinen.

Unterschiede zu anderen Firewall

Trotz vieler positiver Bewertungen und vorteilhafter Positionen fragen sich viele, warum es sich lohnt, dem Comodo -Firewall -Tool und nicht anderen Softwareprodukten bevorzugt zu werden. Es ist erwähnenswert, dass Comodo -Firewall eine sehr leistungsstarke und zuverlässige Anwendung unter freien Analoga ist, die im Hinblick auf den Schutz für bezahlte Versionen von Firewall von anderen Entwicklern nicht unterlegen sind. Convenience im Betrieb ergänzt das Vorhandensein einer russischsprachigen Schnittstelle, mit der Sie die Programmeinstellungen selbst verstehen und Prioritätsschutzeinstellungen festlegen können. Ein wichtiges Kriterium für viele Benutzer ist das Volumen des Programms: Firewall hat vor dem Hintergrund exzellenter Schutzparameter ein geringes Gewicht und die Möglichkeit seines Betriebs in einem wirtschaftlichen Ressourcenverbrauch können Sie auch auf niedrig -technischen Indikatoren installieren. Und als Urteil zugunsten der Auswahl von Comodo: Im Gegensatz zu anderen ist das Programm ein modifiziertes und unabhängiges Werkzeug, das für die Firewall von anderen Entwicklern alles andere als charakteristisch ist.

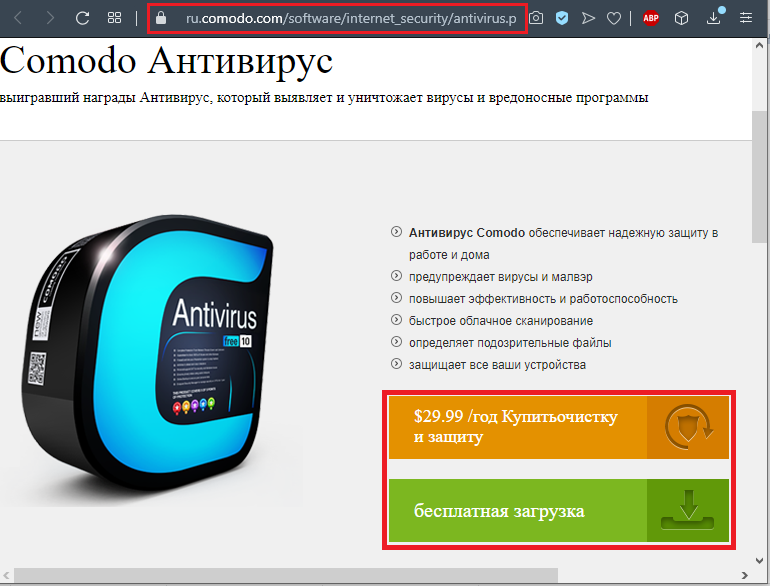

Comodo -Firewall -Lade und -installation

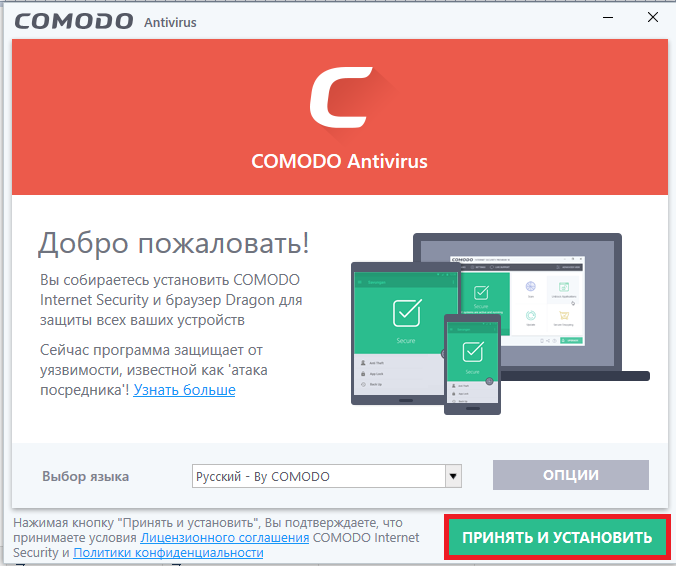

Das Problem des Ladens des Produkts verursacht fast nie die Verbraucherschwierigkeiten: Firewall ist kostenlos und es ist besser, es von der offiziellen Website des Entwicklers herunterzuladen. Nachdem Sie das Ende des Produkts gewartet haben, können Sie mit der Installation beginnen, was nicht schwierig ist, aber es gibt einige Nuancen. Nach einem Doppelklicken auf die hochgeladene Datei und nach einigen Sekunden Wartezeit wird das Fenster "Master of Installations" geöffnet, in dem die Schnittstellensprache ursprünglich erforderlich ist.

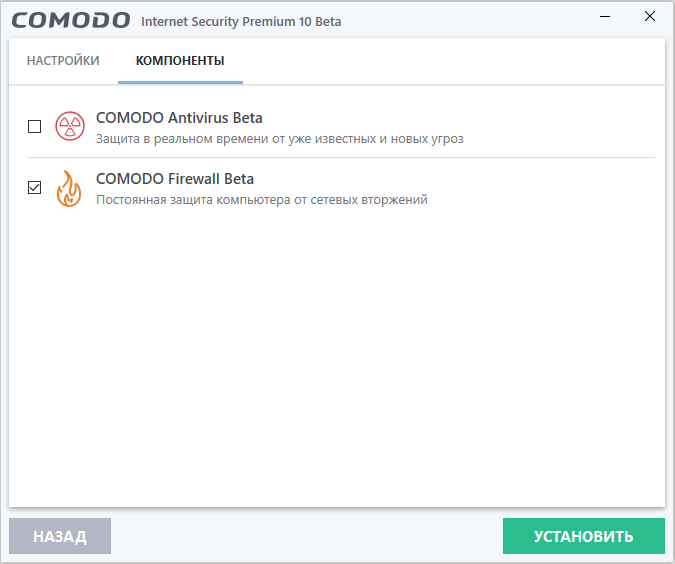

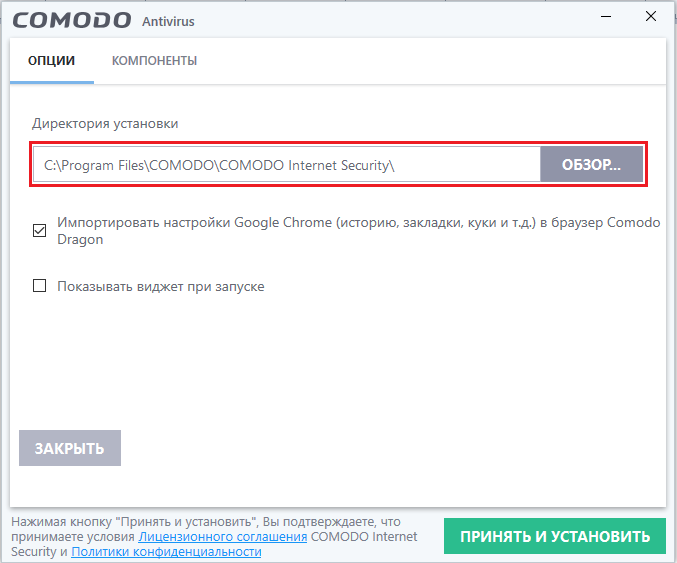

In der nächsten Stufe wird ein Fenster geöffnet, wo es sich um eine ausgeprägte Position zur Anonymität des Sendens von Änderungen handelt, die die Wirksamkeit der Anwendung erhöhen, sowie über die Möglichkeit der Cloud -Analyse der Anwendungsdaten. Hier kann der Benutzer nach eigenem Ermessen Kästchen festlegen oder entfernen: Diese Parameter werden in keiner Weise auf die Wirksamkeit der Anwendung angezeigt. Wichtig ist der Eingang zum Menü "Referenzinstallation", in dem der Benutzer die für die Arbeit erforderlichen Komponenten aktivieren kann:

- Auf der Registerkarte "Installationsoptionen" müssen das Feld nur dem Element "Comodo Firewall installieren" lassen.

- Im Menü "Konfigurationsoptionen", um die Position zu aktivieren ", um keine Benachrichtigungen anzuzeigen, die den Entscheidungsbenutzer für die Sicherheit erfordern.".

- Wählen Sie am Punkt "Dateiort" die bevorzugte Lokalisierung der Installationskomponenten des Programms aus.

Nach den Manipulationen muss die Taste „Zurück“ zum Startinstallationsfenster zurückkehren, wo die Installation fortgesetzt werden soll, und drückt den „Vorwärts“ auf den „Vorwärts“, um den „Vorwärts“ zu drücken. Im nächsten Fenster schlägt das Programm vor, die Komponenten von Yandex zu installieren, die nicht obligatorisch sind, und zur endgültigen Installationsstufe durch Drücken des Befehls "Installation" zu gehen.

Nach Abschluss der Installation startet die Firewall automatisch und fordert einen PC zum Neustart, der ausgeführt werden muss, um das Programm zu starten.

Ersteinstellungen

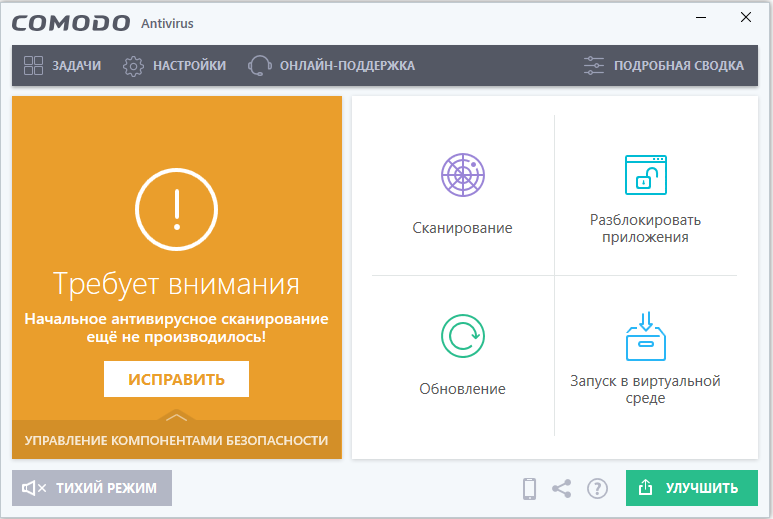

Das Programm erfordert eine obligatorische primäre Einstellung, die nach dem Neustart des PCs durchgeführt werden muss. Nach dem Neustart sehen Sie das Programmfenster auf dem Bildschirm mit einer "Schutz" -Meldung, die die Anwendung der Anwendung sowie die Website des Herstellers eröffnet.

Dann müssen Sie den Schutzniveau zwischen dem vorgeschlagenen Programm wählen. Die höchsten Vertraulichkeitsparameter sind die Position "Ich bin an einem öffentlichen Ort", der empfohlen wird, die Sicherheit des PCs zu gewährleisten. Wenn das Programm funktioniert, empfängt der Benutzer Nachrichten, in denen das Programm einen Versuch signalisiert, eine Verbindung mit einem bestimmten Browser, einer Website oder einem anderen Objekt herzustellen, in dem Sie je nach Situation die Verbindung bestätigen oder zum Blockieren ablehnen können:

- Wenn das Programm versucht, sich mit einem gut bekannten Benutzer, einem Element oder einer Website zu verbinden, lohnt es sich, "den Vorgang zu beheben".

- Wenn Firewall die Erlaubnis beantragt, sich mit einer „unverständlichen“ Komponente zu verbinden, die auch nach der Suche nach Informationen im Netzwerk unverständlich ist, ist es besser, den Prozess zu blockieren.

Anschließend müssen Sie die korrekte Funktion von Comodo -Firewall konfigurieren:

- Öffnen Sie das Haupt -Comodo -Menü, indem Sie die rechte Maustaste im aktiven Fenster des Programms drücken, und wählen Sie aus der Drop -Down -Liste "Öffnen".

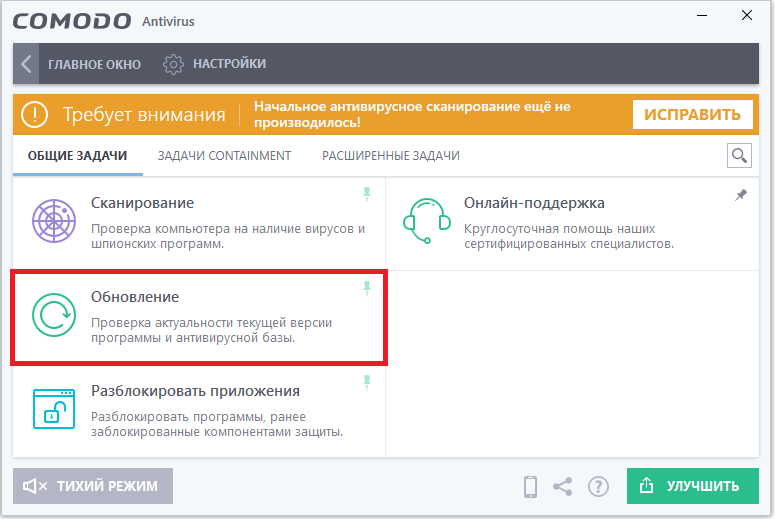

- Im Hauptfenster über das Menü "Aufgaben" müssen das Programm auf die neueste Version aktualisiert werden.

- Im selben Fenster können Sie mit dem Scannen eines Computers beginnen, um reale oder potenzielle Gefahren für den PC zu identifizieren.

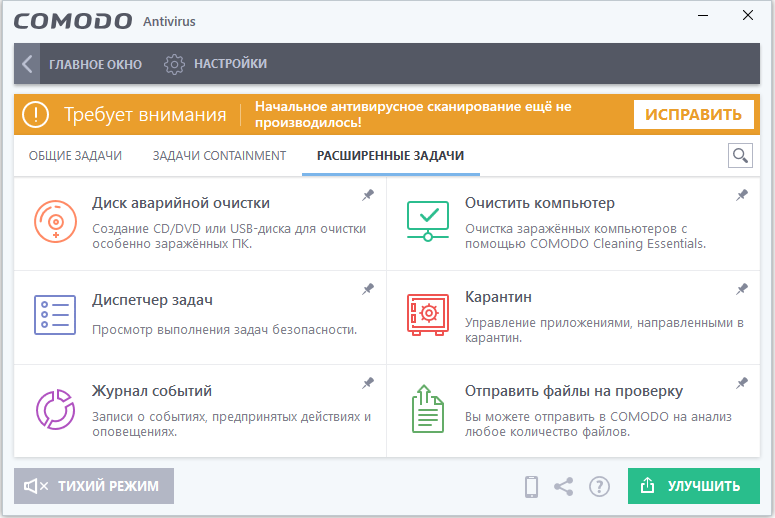

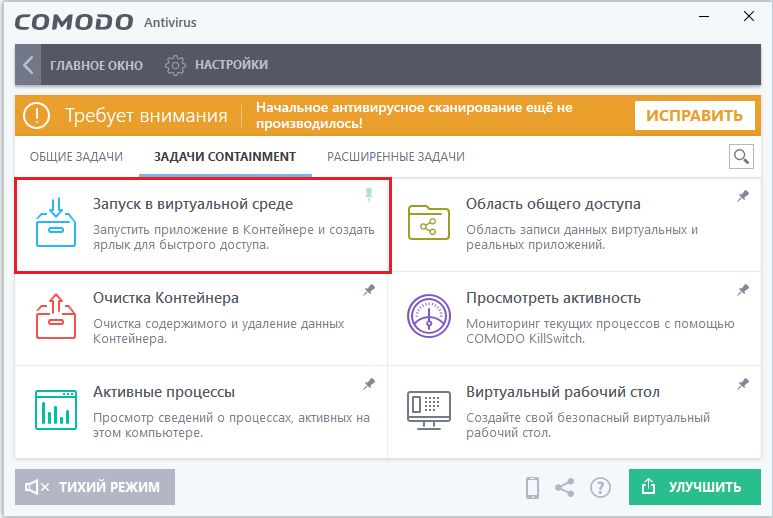

Es wird nicht schaden, die Komponente „Start in der virtuellen Umgebung“ zu konfigurieren, die den Benutzer auf „zweifelhaften“ Websites ohne Angst um Infektionen durchdringt. Dazu müssen Sie auf diese Funktion klicken, eine Anwendung oder Site aus auswählen und starten, die den Eintrag in einem virtuellen, isolierten Modus erfordert. Erstellen Sie eine Verknüpfung für die Eingabe dieser Umgebung auf dem Desktop, wodurch die Notwendigkeit einer regelmäßigen Eingabe von von entscheidet Die Parameter mit der angeblichen häufigen Verwendung einer bestimmten "zweifelhaften" Anwendungen. Mit der Taste in der oberen, linken Ecke des Hauptfensters können Sie zwischen Aufgaben wechseln, den Schutzzustand und die Anzahl der Verbindungen steuern, die Anwendungsoptionen steuern und sekundäre Einstellungen regulieren, die in einer bestimmten Betriebsphase relevant sein können der PC.

Zusätzliche Einstellungen

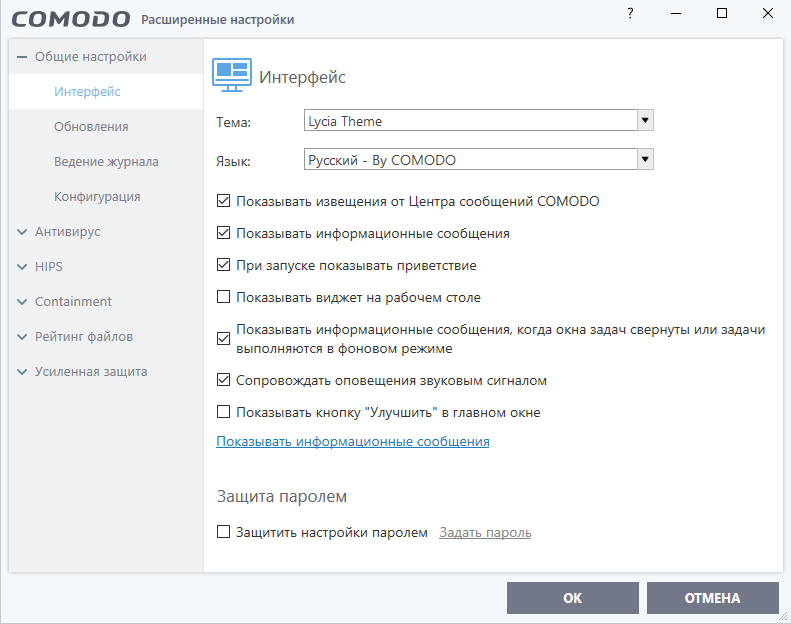

Nachdem die Hauptfunktion der Comodo -Firewall mit obligatorischer Aktualisierung und Scannen mit der Installation des Sicherheitsniveaus konfiguriert wurde, schützt das Programm standardmäßig das Betriebssystem vor Bedrohungen vor Bedrohungen. Diese Einstellungen reichen für die korrekte Funktion der Firewall aus, aber während des Betriebs können die Benutzeranforderungen zunehmen, was die Notwendigkeit ergibt, zusätzliche Einstellungen zu analysieren. Zum Beispiel liefert einige Beschwerden beim Betrieb der Anwendung eine fundierte Unterstützung von Firewall: Der Sound kann im Menü "Allgemeine Einstellungen" im Element "Schnittstelle" getrennt werden. Dort können Sie das Programm auch aus den Aufgaben des Programms entfernen, wobei jeder Computer eingeschaltet wird, und einige ähnliche Punkte, die die Funktionsweise der Software nicht beeinflussen.

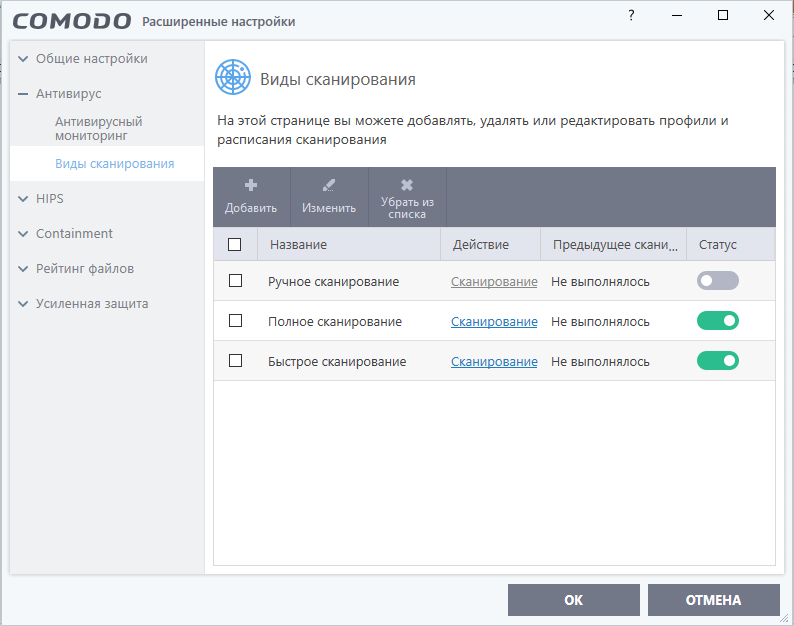

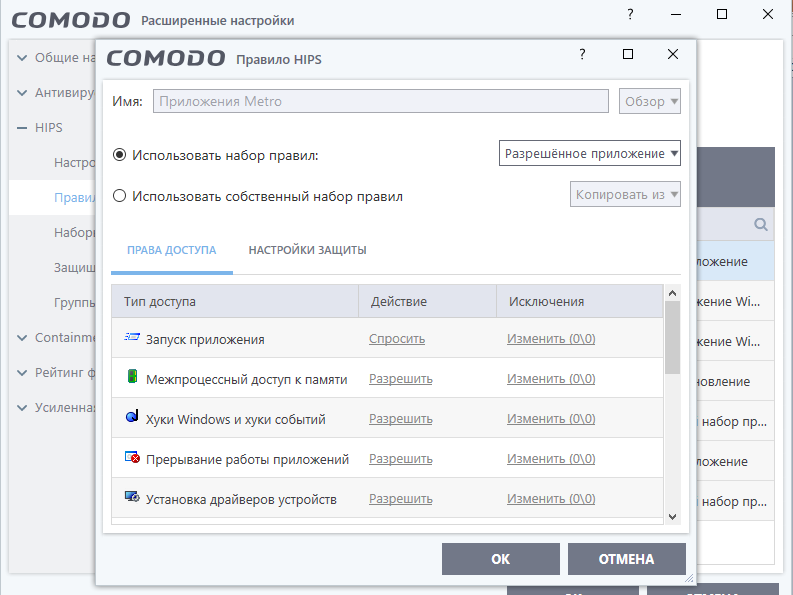

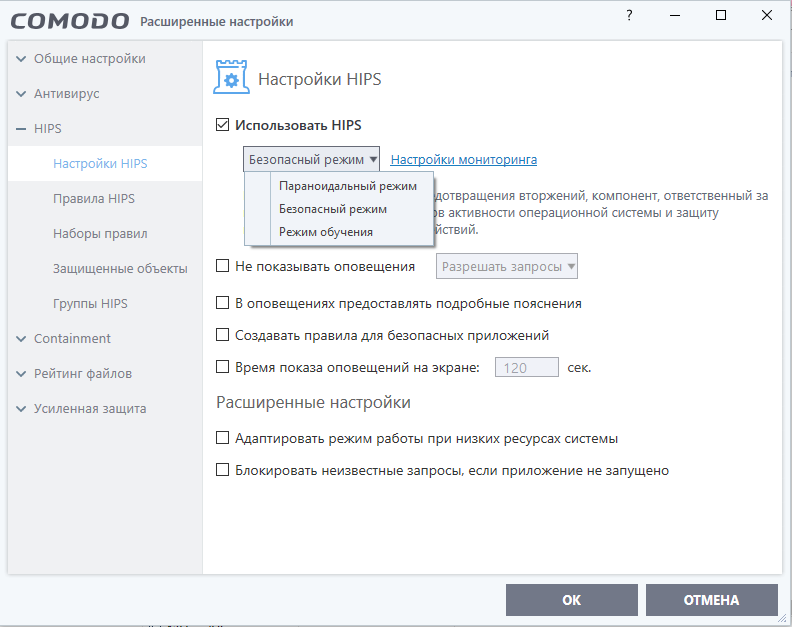

Es wird empfohlen, das Hüfte -Tool zu konfigurieren, das für die Verhinderung der Penetration verantwortlich ist. Wenn das Programm auf einem PC mit niedrigem Kraftwerk installiert ist, müssen Sie in den Instrumenteneinstellungen den Punkt "Anpassen des Betriebsmodus für niedrige Ressourcen des Systems" auswählen oder ein wirtschaftliches Ressourcenverbrauchsregime festlegen. Mit der Funktion "Inhaltsfilter" können Sie die zulässigen spezifischen Websites blockieren oder aufnehmen. Dieser Moment ist während des Betriebs des Computers von mehreren Benutzern relevant. Auf der Registerkarte Firewall, Einrichten der Häufigkeit des Erscheinungsbilds von Nachrichten, der Aktivierung des IPv6 -Verkehrsfilters und der Blockierung von gefälschten ARP und der Möglichkeit, Regeln für Anwendungen zu erstellen, sind ebenfalls verfügbar. Kann installiert, angepasst oder gelöscht werden, für eine bestimmte Anwendung relevant.

In den genaueren und detaillierteren Einstellungen des Programms kann jeder Benutzer diese untersuchen, indem Sie in den Einstellungen der Anwendung „Lernregime“ auswählen. Dadurch können Sie die Nuancen und Merkmale des Schutzprogramms gründlich verstehen. Wenn es keine Lust zu untersuchen gibt, wählen Sie einen „abgesicherten Modus“, der den Betrieb des Programms im Standardmodus umfasst, mit einer Garantie, dass die von den Entwicklern festgelegten Verteidigungsniveau es wert ist.

Entfernen des Programms

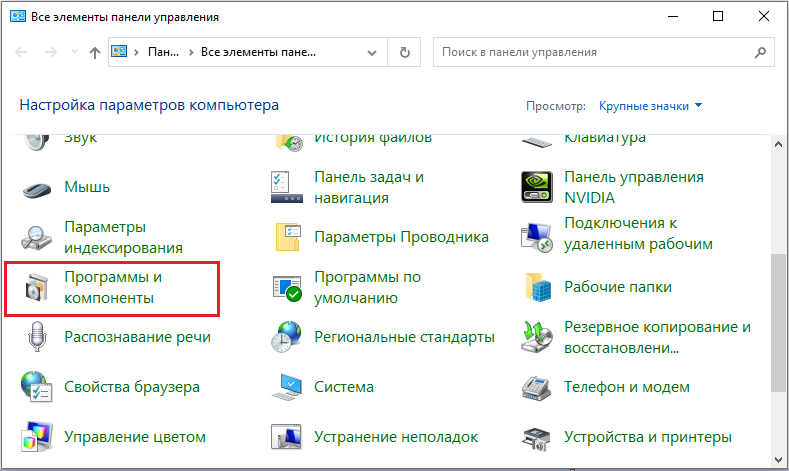

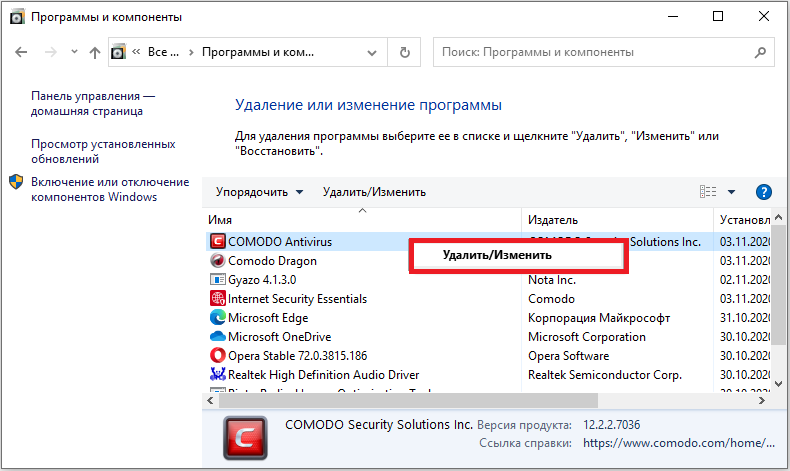

Möglicherweise müssen Sie die Comodo -Firewall vollständig entfernen. Es kann ähnlich wie andere Programme und Anwendungen gelöscht werden, über den Eingang über das Startmenü in das „Bedienfeld“, in dem Sie zu „Programmen und Komponenten“ gehen müssen: Suchen Sie die Software in der Softwareliste, wählen Sie sie aus und klicken Sie auf "Löschen". Anschließend müssen Sie die Entfernung bestätigen, indem Sie die Taste „Ja“ oder Ja drücken, einer Anfrage nach einem Deinstal zustimmen und den Computer neu starten, um in Kraft einzutreten. Diese Option liefert nicht immer ein hundertprozentiges Ergebnis.

Als alternative, effektivere Option können Sie die Ressourcen spezieller Programme verwenden, z. Nach der Ausführung von Manipulationen ist es notwendig, den Computer neu zu laden, gefolgt von der Beseitigung der verbleibenden Firewall "Tails". Ein effektives Programm sollte beispielsweise das bereits genannte CCleanner -Dienstprogramm gelöscht werden. Um die Tracks zu entfernen, müssen Sie Ccleanner starten, zur "Reinigung" gehen, die Anwendung in der Registrierung finden, den „Analyse“ -Prozess starten und am Ende der Operation auf den Befehl „Clean“ klicken. Danach wird der gesamte Inhalt des Programms hundertprozentig vom PC entfernt sein.

Zusammenfassung

Comodo Firewall ist ein effektives Programm, das von Entwicklern ständig ergänzt wird. Das einzige Hindernis für die Verwendung von Software ist ein sehr altes PC -Gerät mit einer unbefriedigenden technischen Basis, aber solche Fälle sind in der modernen Zeit äußerst selten.

Laden, installieren, verwenden und erleben Sie den aktiven, zuverlässigen Schutz der Anwendung: Free Comodo Firewall ist eine der besten in ihrer Klasse.

- « Korrektur des Aktualisierungsfehlers 0x800705b4 in Windows

- Starten Sie zwei Skype auf einem Computer, wie es geht »