Entfernen von schädlichen Programmen im Trend-Micro-Anti-Bedrohung-Toolkit

- 1795

- 540

- Samantha Trampeli

Ich habe mehr als einen Artikel über verschiedene Möglichkeiten geschrieben, potenziell unerwünschte Programme zu löschen, die in der Tat keine Viren sind (deshalb „sieht“ sie nicht) - wie Mobogenie, Leitung oder Pirrit -Vorschlag oder solche, die Pop -up -Werbung in allen Browsern verursachen.

Diese kurze Überprüfung ist ein weiteres kostenloses Tool zum Entfernen von Malware vom Trend Micro Anti -Threat Toolkit (ATTK) Computer. Ich kann seine Wirksamkeit nicht beurteilen, aber nach den Informationen, die in englischsprachigen Bewertungen gefunden wurden, sollte das Tool sehr effektiv sein.

Fähigkeiten und Verwendung von Anti-Bedrohung-Toolkit

Eines der Hauptmerkmale, die von den Erstellern des Trend -Micro -Anti -Drohung -Toolkits angegeben sind Richtlinien, beheben Sie die Autolast, Beschriftungen, Eigenschaften von Netzwerkverbindungen (entfernen Sie linke Proxys und dergleichen). Ich werde von mir hinzufügen, dass einer der Vorteile des Programms das Fehlen der Installationsbedürfnisse ist, dh dies ist eine tragbare Anwendung.

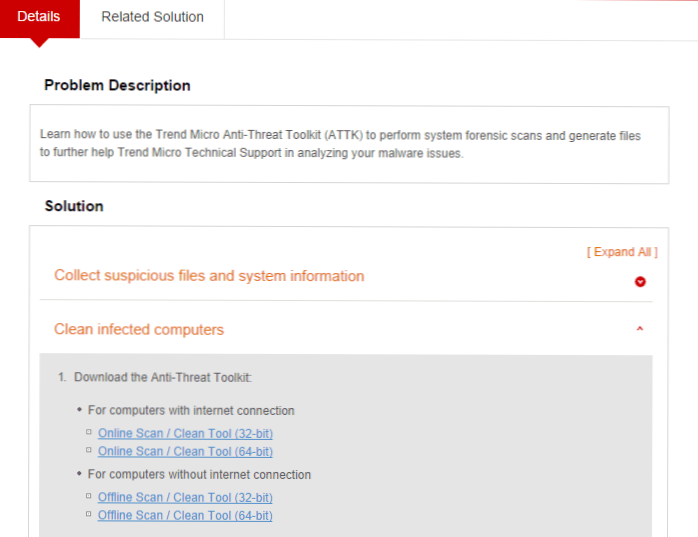

Sie können dieses Tool herunterladen, um Malware von der offiziellen Seite zu entfernen http: // Esupport.Trend Micro.Com/lösung/en-sus/1059509.ASPX, Öffnen des Elements "sauber infizierte Computer" (Löschen Sie die infizierten Computer).

Vier Versionen sind verfügbar - für 32- und 64. Entlassungssysteme, für Computer mit und ohne Zugriff auf das Internet. Wenn das Internet auf einem infizierten Computer arbeitet, empfehle ich, die erste Option zu verwenden, da es möglicherweise effektiver ist - Attk verwendet Cloud -Funktionen, indem Sie verdächtige Dateien auf der Serverseite überprüfen.

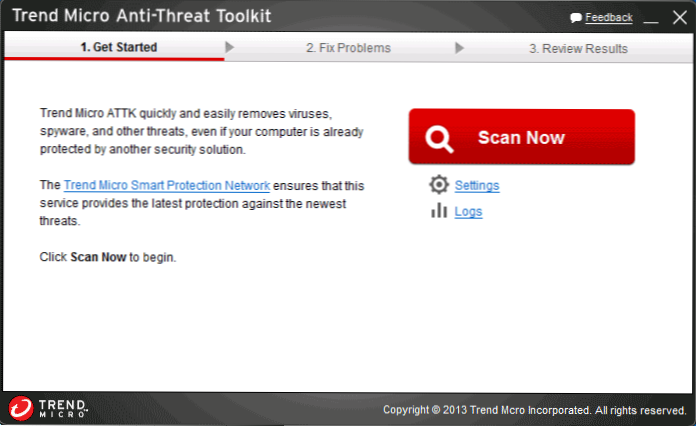

Nach dem Start des Programms können Sie jetzt die Taste Scan drücken, um das schnelle Scannen durchzuführen, oder zu "Einstellungen" durchführen, wenn Sie einen vollständigen Scan des Systems durchführen müssen (kann mehrere Stunden dauern) oder bestimmte Discs für die Überprüfung auswählen.

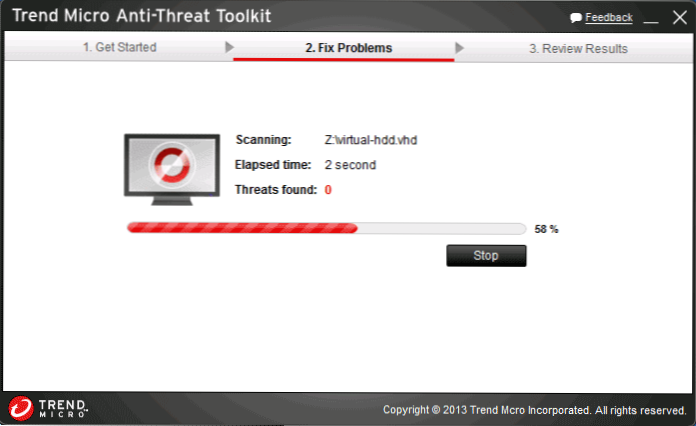

Während der Computerprüfung auf Malware werden sie gelöscht und Fehler werden automatisch korrigiert. Sie können Statistiken überwachen.

Nach Abschluss wird ein Bericht über gefundene und entfernte Bedrohungen vorgestellt. Erhalten Sie bei Bedarf vollständigere Informationen, klicken Sie auf "Weitere Details". Außerdem können Sie in der vollständigen Liste der vorgenommenen Änderungen jeden von ihnen stornieren, wenn es Ihrer Meinung nach fehlerhaft war.

Wenn ich zusammenfassen kann, kann ich sagen, dass das Programm sehr einfach zu bedienen ist, aber ich kann nichts über die Wirksamkeit seiner Verwendung zur Behandlung eines Computers sagen, da ich es noch nicht auf einer infizierten Maschine erlebt habe. Wenn Sie solche Erfahrung haben, hinterlassen Sie einen Kommentar.

- « So erstellen Sie ein Windows zum Flash -Laufwerk ohne Windows 8 Enterprise

- Wi-Fi-Authentifizierungsfehler auf dem Tablet und Telefon »